-

Postów

36 532 -

Dołączył

-

Ostatnia wizyta

Treść opublikowana przez picasso

-

Usuń KpRm i jego log z dysku. To wszystko.

-

MBAM wykrył tylko drobnostki w profilu Google Chrome. Jeśli usunąłeś wyniki, kończymy: Uruchom KpRm i zaznacz opcje: Delete Tools, Delete Restore Points, Delete quarantines. Przedstaw wynikowy log z akcji.

-

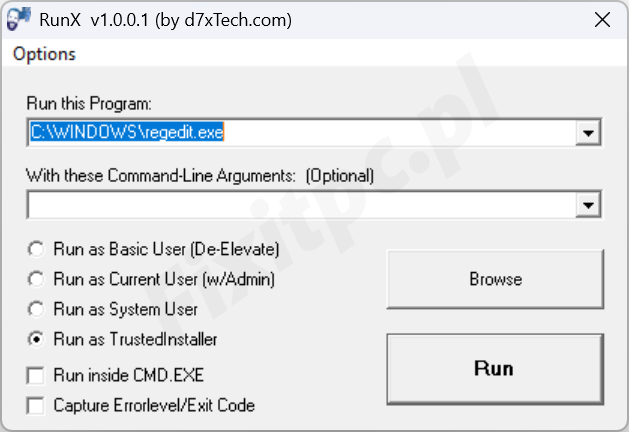

Uruchamianie aplikacji na uprawnieniu konta SYSTEM lub TrustedInstaller

picasso odpowiedział(a) na picasso temat w System - Narzędzia i konserwacja

RunX Strona domowa Platforma: Windows XP do Windows 11 32-bit i 64-bit Licencja: freeware do użytku domowego i komercyjnego RunX to następca Elevate To System (ETS), ulepszony pod maską i wzbogacony o nowe opcje, w tym wybór pomiędzy kontem SYSTEM a TrustedInstaller. Oczywiście na systemie XP opcja z TrustedInstaller odpada. Tak jak w przypadku ETS, uruchomienie aplikacji w innym kontekście uprawnień można przeprowadzić na kilka sposobów: poprzez przeciągnięcie i upuszczenie pliku danego programu na ikonę RunX lub z poziomu okna głównego RunX (albo wskazanie pliku przyciskiem Browse, albo wklepanie pełnej ścieżki dostępu w polu). W paczce jest też narzędzie konsolowe RunXcmd przeznaczone do automatyzacji tych samych zadań w skryptach. Przykładowe zastosowania: wstrzymanie skryptu w oczekiwaniu na zakończenie uruchomionego procesu i/lub pozyskanie informacji na temat kodu wyjścia procesu na podstawie zwrotu %errorlevel%. -

Akcje ukończone pomyślnie. Kolejna porcja: 1. Zmień nazwę pliku FRST64.exe na uninstall.exe i uruchom. Folder Quarantine z malware powinien zostać usunięty. 2. Przeprowadź pełny skan ożywionym programem Malwarebytes i przedstaw wynikowy log.

-

Wszystko pomyślnie wykonane. 1. Malwarebytes jest częściowo uszkodzony. Zastosuj Malwarebytes Support Tool, by program zreperować bądź przeinstalować. 2. Uruchom FRST. Z klawiatury CTRL+Y, zostanie otworzony plik tekstowy. Wklej do pliku następującą treść: cmd: type C:\ProgramData\NTUSER.pol C:\ProgramData\NTUSER.pol C:\Users\moons\AppData\Local\Google\Chrome\User Data\Default\Extensions\nbminbckhdkcmlhbfppfbigmhnhcpkhf Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Z klawiatury CTRL+S, by zapisać zmiany. Następnie w oknie FRST klik w Napraw (Fix).Tym razem nie będzie restartu. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. Po wykonaniu tego kroku uruchom przeglądarkę Google Chrome. To działanie ma na celu sprawdzić czy Adblocker for Youtube™ zostanie zregenerowany. 3. Zrób nowy log FRST z opcji Skanuj (Scan), bez Addition i Shortcut. Dołącz też plik fixlog.txt.

-

Wszystko jasne. W systemie działał rootkit, którego FRST pomyślnie usunął: ==================== Services (Whitelisted) =================== "HKLM\System\ControlSet001\Services\{45487F67-EC9F-4449-A6F2-2D0970F9B80B}" => removed successfully C:\Windows\System32\drivers\ng1g2SaEXYrm.sys => moved successfully W tej sytuacji możemy prowadzić dalsze usuwanie z poziomu działającego Windows, już nie potrzebujemy RE. 1. Uruchom FRST. Z klawiatury CTRL+Y, zostanie otworzony plik tekstowy. Wklej do pliku następującą treść: CloseProcesses: CreateRestorePoint: S2 AppServicea; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceb; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicec; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiced; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicee; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicef; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceg; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceh; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicei; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicej; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicek; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicel; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicem; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicen; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceo; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicep; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceq; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicer; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServices; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicet; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceu; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicev; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicew; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicex; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicey; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 MBAMService; "C:\Program Files\Malwarebytes\Anti-Malware\MBAMService.exe" [X] HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\18030535.sys => ""="Driver" HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\18030535.sys => ""="Driver" HKLM\SOFTWARE\Policies\Microsoft\Windows Defender: Ograniczenia <==== UWAGA BootExecute: autocheck autochk * GroupPolicy: Ograniczenia - Chrome <==== UWAGA Policies: C:\ProgramData\NTUSER.pol: Ograniczenia <==== UWAGA HKLM\SOFTWARE\Policies\Google: Ograniczenia <==== UWAGA CHR HKLM-x32\...\Chrome\Extension: [aegnopegbbhjeeiganiajffnalhlkkjb] DeleteKey: HKLM\SOFTWARE\MozillaPlugins C:\MyFile.txt C:\Program Files\temp_files C:\Program Files (x86)\AW Manager C:\Program Files (x86)\Company C:\Program Files (x86)\foler C:\Program Files (x86)\anjFGKdzU C:\Program Files (x86)\LqBBrQc C:\Program Files (x86)\XcjIDTjqJhZdTpTIqBR C:\Program Files (x86)\WSPNEpLqQIE C:\Program Files (x86)\pQmgloyPupxgC C:\Program Files (x86)\ELOJFuMDhuHU2 C:\Program Files (x86)\temp_files C:\Program Files (x86)\Temp C:\ProgramData\softokn3.dll C:\ProgramData\CML26GKJIPYEI9MLXNJVFY0EF C:\ProgramData\4GQJ345MVXIBMYTZ1LEATO2MK C:\ProgramData\ZZX2RYDT9XGIE85114YDM2TMS C:\ProgramData\L8PT15I93VOIILOS6U4BEO2FV C:\ProgramData\CP8Z9ZN3KMVU03RJRFJ2Y5TWZ C:\ProgramData\GZUG5UJQ18OAJ6I9462Z1P137 C:\ProgramData\Glarysoft\Startup Manager\GV LicenseManager.lnk C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Malwarebytes.lnk C:\ProgramData\TEMP C:\Users\moons\AppData\Local\AdvinstAnalytics C:\Users\moons\AppData\Local\BitTorrentHelper C:\Users\moons\AppData\Local\mbam C:\Users\moons\AppData\Local\UT008 C:\Users\moons\AppData\Local\Yandex C:\Users\moons\AppData\Roaming\nailedp C:\Users\moons\AppData\Roaming\Ramson C:\Users\moons\Documents\KvwpMFPqRAft9y9sSCwCH9Ii.exe C:\Users\moons\Documents\WQ75Y5Y8DjdyQAn0AEQrAjbV.exe C:\Users\moons\Documents\g2oQPlBcsjLFIr0lJGH2aMv0.exe C:\Users\moons\Documents\EfAUP2TvnXBIs3xkQEKNVFUW.exe C:\Users\moons\Documents\XrmS4NdEpS7JvDZgwiaBDSS5.exe C:\Users\moons\Documents\VFQYmefflW6M218EXGt1wGGt.exe C:\Users\moons\Documents\JVbtDl8da2XpSIQRnxdwBbBd.exe C:\Users\moons\Documents\55T1bv6QpJh38u8pIhwJ304z.exe C:\Users\moons\Documents\VlcpVideoV1.0.1 C:\Users\moons\Downloads\60cfda_Disk-Drill-4358.zip C:\Users\moons\Downloads\Niepotwierdzony *.crdownload C:\Users\Public\Desktop\Malwarebytes.lnk C:\Windows\system32\Drivers\45076182.sys cmd: netsh advfirewall reset Powershell: wevtutil el | Foreach-Object {wevtutil cl "$_"} StartRegedit: Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wuauserv] "DependOnService"=hex(7):72,00,70,00,63,00,73,00,73,00,00,00,00,00 "Description"="@%systemroot%\\system32\\wuaueng.dll,-106" "DisplayName"="@%systemroot%\\system32\\wuaueng.dll,-105" "ErrorControl"=dword:00000001 "FailureActions"=hex:80,51,01,00,00,00,00,00,00,00,00,00,03,00,00,00,14,00,00,\ 00,01,00,00,00,60,ea,00,00,00,00,00,00,00,00,00,00,00,00,00,00,00,00,00,00 "ImagePath"=hex(2):25,00,73,00,79,00,73,00,74,00,65,00,6d,00,72,00,6f,00,6f,00,\ 74,00,25,00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,73,\ 00,76,00,63,00,68,00,6f,00,73,00,74,00,2e,00,65,00,78,00,65,00,20,00,2d,00,\ 6b,00,20,00,6e,00,65,00,74,00,73,00,76,00,63,00,73,00,20,00,2d,00,70,00,00,\ 00 "ObjectName"="LocalSystem" "RequiredPrivileges"=hex(7):53,00,65,00,41,00,75,00,64,00,69,00,74,00,50,00,72,\ 00,69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,53,00,65,00,43,00,72,00,\ 65,00,61,00,74,00,65,00,47,00,6c,00,6f,00,62,00,61,00,6c,00,50,00,72,00,69,\ 00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,53,00,65,00,43,00,72,00,65,00,\ 61,00,74,00,65,00,50,00,61,00,67,00,65,00,46,00,69,00,6c,00,65,00,50,00,72,\ 00,69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,53,00,65,00,54,00,63,00,\ 62,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,53,00,65,\ 00,41,00,73,00,73,00,69,00,67,00,6e,00,50,00,72,00,69,00,6d,00,61,00,72,00,\ 79,00,54,00,6f,00,6b,00,65,00,6e,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,\ 00,67,00,65,00,00,00,53,00,65,00,49,00,6d,00,70,00,65,00,72,00,73,00,6f,00,\ 6e,00,61,00,74,00,65,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,65,\ 00,00,00,53,00,65,00,49,00,6e,00,63,00,72,00,65,00,61,00,73,00,65,00,51,00,\ 75,00,6f,00,74,00,61,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,65,\ 00,00,00,53,00,65,00,53,00,68,00,75,00,74,00,64,00,6f,00,77,00,6e,00,50,00,\ 72,00,69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,53,00,65,00,44,00,65,\ 00,62,00,75,00,67,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,65,00,\ 00,00,53,00,65,00,42,00,61,00,63,00,6b,00,75,00,70,00,50,00,72,00,69,00,76,\ 00,69,00,6c,00,65,00,67,00,65,00,00,00,53,00,65,00,52,00,65,00,73,00,74,00,\ 6f,00,72,00,65,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,\ 00,53,00,65,00,53,00,65,00,63,00,75,00,72,00,69,00,74,00,79,00,50,00,72,00,\ 69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,53,00,65,00,54,00,61,00,6b,\ 00,65,00,4f,00,77,00,6e,00,65,00,72,00,73,00,68,00,69,00,70,00,50,00,72,00,\ 69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,53,00,65,00,4c,00,6f,00,61,\ 00,64,00,44,00,72,00,69,00,76,00,65,00,72,00,50,00,72,00,69,00,76,00,69,00,\ 6c,00,65,00,67,00,65,00,00,00,53,00,65,00,4d,00,61,00,6e,00,61,00,67,00,65,\ 00,56,00,6f,00,6c,00,75,00,6d,00,65,00,50,00,72,00,69,00,76,00,69,00,6c,00,\ 65,00,67,00,65,00,00,00,53,00,65,00,53,00,79,00,73,00,74,00,65,00,6d,00,45,\ 00,6e,00,76,00,69,00,72,00,6f,00,6e,00,6d,00,65,00,6e,00,74,00,50,00,72,00,\ 69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,53,00,65,00,43,00,72,00,65,\ 00,61,00,74,00,65,00,53,00,79,00,6d,00,62,00,6f,00,6c,00,69,00,63,00,4c,00,\ 69,00,6e,00,6b,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,65,00,00,\ 00,53,00,65,00,49,00,6e,00,63,00,72,00,65,00,61,00,73,00,65,00,42,00,61,00,\ 73,00,65,00,50,00,72,00,69,00,6f,00,72,00,69,00,74,00,79,00,50,00,72,00,69,\ 00,76,00,69,00,6c,00,65,00,67,00,65,00,00,00,00,00 "ServiceSidType"=dword:00000001 "Start"=dword:00000003 "SvcMemHardLimitInMB"=dword:000000f6 "SvcMemMidLimitInMB"=dword:000000a7 "SvcMemSoftLimitInMB"=dword:00000058 "Type"=dword:00000020 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wuauserv\Parameters] "ServiceDll"=hex(2):25,00,73,00,79,00,73,00,74,00,65,00,6d,00,72,00,6f,00,6f,\ 00,74,00,25,00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,\ 77,00,75,00,61,00,75,00,65,00,6e,00,67,00,2e,00,64,00,6c,00,6c,00,00,00 "ServiceDllUnloadOnStop"=dword:00000001 "ServiceMain"="WUServiceMain" [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wuauserv\Security] "Security"=hex:01,00,14,80,78,00,00,00,84,00,00,00,14,00,00,00,30,00,00,00,02,\ 00,1c,00,01,00,00,00,02,80,14,00,ff,00,0f,00,01,01,00,00,00,00,00,01,00,00,\ 00,00,02,00,48,00,03,00,00,00,00,00,14,00,9d,00,02,00,01,01,00,00,00,00,00,\ 05,0b,00,00,00,00,00,18,00,ff,01,0f,00,01,02,00,00,00,00,00,05,20,00,00,00,\ 20,02,00,00,00,00,14,00,ff,01,0f,00,01,01,00,00,00,00,00,05,12,00,00,00,01,\ 01,00,00,00,00,00,05,12,00,00,00,01,01,00,00,00,00,00,05,12,00,00,00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wuauserv\TriggerInfo] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wuauserv\TriggerInfo\0] "Type"=dword:00000005 "Action"=dword:00000001 "Guid"=hex:e6,ca,9f,65,db,5b,a9,4d,b1,ff,ca,2a,17,8d,46,e0 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wuauserv\TriggerInfo\1] "Type"=dword:00000005 "Action"=dword:00000001 "Guid"=hex:c8,46,fb,54,89,f0,4c,46,b1,fd,59,d1,b6,2c,3b,50 EndRegedit: Hosts: EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Z klawiatury CTRL+S, by zapisać zmiany. Następnie w oknie FRST klik w Napraw (Fix). Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, nastąpi restart systemu. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 2. Mówiłeś, że nie widzisz w zainstalowanych rozszerzeniach Adblocker for Youtube™. Być może to typ aplikacja a nie rozszerzenie. W pasku adresów wpisz chrome://apps i ENTER. Jeśli jest widoczny na liście, usuń. 3. Zrób nowy log FRST z opcji Skanuj (Scan), z Addition ale bez Shortcut. Dołącz też plik fixlog.txt.

-

To jest log zrobiony z poziomu uruchomionego Windows a nie z poziomu RE. W środowisku RE jak widać ze zrzutów ekranu jest mniej opcji i pozycja Addition nie jest w ogóle dostępna. Ma powstać tylko jeden log FRST.txt. Jaki konkretnie jest problem z uruchomieniem FRST w środowisku RE? A może nie zauważyłeś, że log jest tworzony w innym miejscu, bądź omyłkowo doczepiłeś złe logi?

-

Mocno podejrzanym elementem raportu jest blokada pliku rejestru oraz podejrzanego sterownika bez widocznego punktu ładowania: ==================== FLock ============================== 2021-06-21 21:59 C:\Windows\system32\config\system 2021-06-21 02:26 C:\Windows\system32\Drivers\ng1g2SaEXYrm.sys Poproszę o log FRST wykonany z poziomu środowiska RE:

-

Przejdź w Tryb awaryjny Windows i powtórz działanie.

-

Fix wykonał się prawie w całości, a w nowych raportach zrobionych kilkanaście minut później prawie brak zmian, tzn. nadal widnieją te same wpisy rzekomo usuwane przez FRST. Nasuwają się następujące pytania: - Czy FRST jest może uruchomiony w jakimś "wirtualnym" środowisku? - Co się działo po restarcie systemu, czy nie uruchomił się jakiś proces przywracania poprzedniego stanu systemu?

-

Nie widać zbyt dużo: szkodliwe powiadomienia w Google Chrome, różne szczątkowe wpisy oraz uszkodzona usługa Windows Update. Próbowałeś używać ComboFix, ten program nie dość że jest niezgodny z Windows 10, to na dodatek w ogóle już nie działa (ustawiona data wygaśnięcia na 2019). Autor ComboFix obecnie jest w ekipie Malwarebytes. Do wykonania następujące działania; 1. Uruchom FRST. Z klawiatury CTRL+Y, zostanie otworzony plik tekstowy. Wklej do pliku następującą treść: CloseProcesses: CreateRestorePoint: S2 AppServicea; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceb; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicec; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiced; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicee; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicef; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceg; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceh; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicei; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicej; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicek; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicel; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicem; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicen; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceo; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicep; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceq; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicer; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServices; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicet; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServiceu; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicev; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicew; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicex; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 AppServicey; C:\Windows\system32\WS8UAK26M1.tmp [X] <==== UWAGA S2 MBAMService; "C:\Program Files\Malwarebytes\Anti-Malware\MBAMService.exe" [X] HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\18030535.sys => ""="Driver" HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\18030535.sys => ""="Driver" HKLM\SOFTWARE\Policies\Microsoft\Windows Defender: Ograniczenia <==== UWAGA BootExecute: autocheck autochk * GroupPolicy: Ograniczenia - Chrome <==== UWAGA Policies: C:\ProgramData\NTUSER.pol: Ograniczenia <==== UWAGA HKLM\SOFTWARE\Policies\Google: Ograniczenia <==== UWAGA CHR Notifications: Default -> hxxps://best-loan-info.com; hxxps://ccleaner-download.xyz; hxxps://mail-notification.info; hxxps://mnthor.xyz; hxxps://pinghauz.xyz; hxxps://s-tracking.xyz; hxxps://supertopfreegames.com; hxxps://zarabotok-online.xyz CHR StartupUrls: Default -> "" CHR HKLM-x32\...\Chrome\Extension: [aegnopegbbhjeeiganiajffnalhlkkjb] DeleteKey: HKLM\SOFTWARE\MozillaPlugins C:\Program Files\temp_files C:\Program Files (x86)\Company C:\Program Files (x86)\foler C:\Program Files (x86)\anjFGKdzU C:\Program Files (x86)\LqBBrQc C:\Program Files (x86)\XcjIDTjqJhZdTpTIqBR C:\Program Files (x86)\WSPNEpLqQIE C:\Program Files (x86)\pQmgloyPupxgC C:\Program Files (x86)\ELOJFuMDhuHU2 C:\Program Files (x86)\temp_files C:\Program Files (x86)\Temp C:\ProgramData\softokn3.dll C:\ProgramData\CML26GKJIPYEI9MLXNJVFY0EF C:\ProgramData\4GQJ345MVXIBMYTZ1LEATO2MK C:\ProgramData\ZZX2RYDT9XGIE85114YDM2TMS C:\ProgramData\L8PT15I93VOIILOS6U4BEO2FV C:\ProgramData\CP8Z9ZN3KMVU03RJRFJ2Y5TWZ C:\ProgramData\GZUG5UJQ18OAJ6I9462Z1P137 C:\ProgramData\Glarysoft\Startup Manager\GV LicenseManager.lnk C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Malwarebytes.lnk C:\ProgramData\TEMP C:\Users\moons\AppData\Local\AdvinstAnalytics C:\Users\moons\AppData\Local\BitTorrentHelper C:\Users\moons\AppData\Local\mbam C:\Users\moons\AppData\Local\UT008 C:\Users\moons\AppData\Local\Yandex C:\Users\moons\AppData\Roaming\nailedp C:\Users\moons\AppData\Roaming\Ramson C:\Users\moons\Documents\KvwpMFPqRAft9y9sSCwCH9Ii.exe C:\Users\moons\Documents\WQ75Y5Y8DjdyQAn0AEQrAjbV.exe C:\Users\moons\Documents\g2oQPlBcsjLFIr0lJGH2aMv0.exe C:\Users\moons\Documents\EfAUP2TvnXBIs3xkQEKNVFUW.exe C:\Users\moons\Documents\XrmS4NdEpS7JvDZgwiaBDSS5.exe C:\Users\moons\Documents\VFQYmefflW6M218EXGt1wGGt.exe C:\Users\moons\Documents\JVbtDl8da2XpSIQRnxdwBbBd.exe C:\Users\moons\Documents\55T1bv6QpJh38u8pIhwJ304z.exe C:\Users\moons\Documents\VlcpVideoV1.0.1 C:\Users\moons\Downloads\60cfda_Disk-Drill-4358.zip C:\Users\moons\Downloads\Niepotwierdzony *.crdownload C:\Users\Public\Desktop\Malwarebytes.lnk C:\Windows\system32\Drivers\45076182.sys C:\Windows\system32\Drivers\ng1g2SaEXYrm.sys Folder: C:\Program Files (x86)\AW Manager Folder: C:\Windows\Microsoft Antimalware cmd: netsh advfirewall reset cmd: type C:\MyFile.txt Powershell: wevtutil el | Foreach-Object {wevtutil cl "$_"} ExportKey: HKLM\SYSTEM\CurrentControlSet\Services\wuauserv EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Z klawiatury CTRL+S, by zapisać zmiany. Następnie w oknie FRST klik w Napraw (Fix). Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, nastąpi restart systemu. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 2. Wyczyść Google Chrome: Zresetuj synchronizację (o ile włączona). Otwórz Panel Google. Na dole kliknij Resetuj synchronizację. Nie loguj się na konto Google, dopóki nie zostanie ukończone czyszczenie komputera. W pasku adresów wpisz chrome://extensions i ENTER. Odinstaluj adware Adblocker for Youtube™. W pasku adresów wpisz chrome://settings i ENTER. Zaawansowane > Resetowanie komputera i czyszczenie danych > Przywróć ustawienia do wartości domyślnych. Zakładki i hasła nie zostaną naruszone. 3. Zrób nowy log FRST z opcji Skanuj (Scan). Nie zaznaczaj opcji: Pliki z 90 dni, Lista BCD, SigCheckExt, Shortcut. Dołącz też plik fixlog.txt. Dodatkowo, odpowiedz na pytanie czy te edycje pliku Hosts są celowe: 0.0.0.0 tools.google.com 0.0.0.0 clients2.google.com 0.0.0.0 update.googleapis.com 0.0.0.0 msedge.api.cdp.microsoft.com 0.0.0.0 msedge.f.dl.delivery.mp.microsoft.com 0.0.0.0 download.mozilla.org 0.0.0.0 product-details.mozilla.org 0.0.0.0 desktop-netinstaller-sub.osp.opera.software 0.0.0.0 download-installer.cdn.mozilla.net 0.0.0.0 aus5.mozilla.org 0.0.0.0 normandy.cdn.mozilla.net 0.0.0.0 api.browser.yandex.ru 0.0.0.0 classify-client.services.mozilla.com

-

DelFix to porzucone narzędzie. KpRm to jego zaktualizowany odpowiednik. Nie miałam czasu wymienić opisów w przyklejonym temacie. Temat rozwiązany. Zamykam.

-

To dopiero dziś zaczęło padać. ? KpRm nie usunął zbyt dużo narzędzi. W Twoim raporcie było o wiele więcej elementów, które powinny być usunięte przez program: 2021-06-20 13:59 - 2021-06-20 14:00 - 000000000 ____D C:\FRST 2021-06-20 13:34 - 2021-06-20 13:34 - 000255928 _____ (Malwarebytes) C:\WINDOWS\system32\Drivers\22A2FECD.sys 2021-06-20 13:25 - 2021-06-20 13:29 - 000000000 ____D C:\ProgramData\RogueKiller 2021-06-20 13:25 - 2021-06-20 13:25 - 000000000 ____D C:\ProgramData\Microsoft\Windows\Start Menu\Programs\RogueKiller 2021-06-20 13:25 - 2021-06-20 13:25 - 000000000 ____D C:\Program Files\RogueKiller 2021-06-20 13:06 - 2021-06-20 13:06 - 000309104 _____ (AO Kaspersky Lab) C:\WINDOWS\system32\Drivers\klupd_3a48a596a_klark.sys 2021-06-20 13:06 - 2021-06-20 13:06 - 000224880 _____ (AO Kaspersky Lab) C:\WINDOWS\system32\Drivers\klupd_3a48a596a_mark.sys 2021-06-20 13:06 - 2021-06-20 13:06 - 000127792 _____ (AO Kaspersky Lab) C:\WINDOWS\system32\Drivers\3a48a596.sys 2021-06-20 13:06 - 2021-06-20 13:06 - 000000000 ____D C:\KVRT2020_Data 2021-06-20 13:03 - 2021-06-20 13:03 - 000000000 ____D C:\AdwCleaner Czy usuwałeś narzędzia ręcznie przed użyciem KpRm? Ponadto ręcznie do usunięcia folder D:\Programy\7. Antywirus\FRST.

-

Wszystko pomyślnie wykonane. Kończymy: Uruchom KpRm i zaznacz opcje: Delete Tools, Delete Restore Points, Delete quarantines. Przedstaw wynikowy log z akcji.

-

W raportach brak aktywnej infekcji. Do usunięcia tylko różne szczątkowe wpisy: Uruchom FRST. Z klawiatury CTRL+Y, zostanie otworzony plik tekstowy. Wklej do pliku następującą treść: CloseProcesses: CreateRestorePoint: S1 amsdk; \??\C:\WINDOWS\system32\drivers\amsdk.sys [X] HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\amsdk.sys => ""="Driver" HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\amsdk.sys => ""="Driver" HKLM\...\Run: [WindowsDefender] => "%ProgramFiles%\Windows Defender\MSASCuiL.exe" HKLM\...\StartupApproved\Run32: => "CsrAudioguiCtrl" HKLM\...\StartupApproved\Run32: => "CSRHarmonySkypePlugin" HKLM\...\StartupApproved\Run32: => "CsrHCRPServer" HKLM\...\StartupApproved\Run32: => "CsrSyncMLServer" HKLM\...\StartupApproved\Run32: => "HarmonyUserStartup" HKLM\...\StartupApproved\Run32: => "TrayApplication" HKLM\...\StartupApproved\Run32: => "vksts" HKLM\...\StartupApproved\Run32: => "vmware-tray.exe" HKU\S-1-5-21-3062910227-2173904043-3200923844-1001\...\StartupApproved\Run: => "CCXProcess" HKU\S-1-5-21-3062910227-2173904043-3200923844-1001\...\StartupApproved\Run: => "RaiDrive" HKLM\...\Policies\Explorer: [NoRecentDocsNetHood] 0 HKLM\...\Policies\Explorer: [NoChangeStartMenu] 0 HKLM\Software\Policies\Microsoft\Windows NT\SystemRestore: [DisableSR/DisableConfig] <==== UWAGA HKLM\SOFTWARE\Policies\Microsoft\Windows Defender: Ograniczenia <==== UWAGA HKU\S-1-5-21-3062910227-2173904043-3200923844-1001\...\Policies\Explorer: [NoPreviewPane] 0 HKU\S-1-5-21-3062910227-2173904043-3200923844-1001\...\Policies\Explorer: [NoTrayContextMenu] 0 HKU\S-1-5-21-3062910227-2173904043-3200923844-1001\...\Policies\Explorer: [NoSetTaskbar] 0 HKU\S-1-5-21-3062910227-2173904043-3200923844-1001\...\Policies\Explorer: [NoViewContextMenu] 0 HKU\S-1-5-21-3062910227-2173904043-3200923844-1001\...\MountPoints2: E - "E:\setup.EXE" /AUTORUN HKU\S-1-5-21-3062910227-2173904043-3200923844-1001\...\MountPoints2: {34411498-a200-11eb-9c92-bc542f5f99ce} - "G:\AutoRun.exe" GroupPolicy: Ograniczenia ? <==== UWAGA Policies: C:\ProgramData\NTUSER.pol: Ograniczenia <==== UWAGA HKLM\SOFTWARE\Policies\Microsoft\Edge: Ograniczenia <==== UWAGA HKU\S-1-5-21-3062910227-2173904043-3200923844-1001\SOFTWARE\Policies\Microsoft\Edge: Ograniczenia <==== UWAGA Edge Extension: (Brak nazwy) -> AutoFormFill_5ED10D46BD7E47DEB1F3685D2C0FCE08 => C:\Windows\SystemApps\Microsoft.MicrosoftEdge_8wekyb3d8bbwe\Assets\HostExtensions\AutoFormFill [nie znaleziono] Edge Extension: (Brak nazwy) -> BookReader_B171F20233094AC88D05A8EF7B9763E8 => C:\Windows\SystemApps\Microsoft.MicrosoftEdge_8wekyb3d8bbwe\Assets\BookViewer [nie znaleziono] Edge Extension: (Brak nazwy) -> LearningTools_7706F933-971C-41D1-9899-8A026EB5D824 => C:\Windows\SystemApps\Microsoft.MicrosoftEdge_8wekyb3d8bbwe\Assets\HostExtensions\LearningTools [nie znaleziono] Edge Extension: (Brak nazwy) -> PinJSAPI_EC01B57063BE468FAB6DB7EBFC3BF368 => C:\Windows\SystemApps\Microsoft.MicrosoftEdge_8wekyb3d8bbwe\Assets\HostExtensions\PinJSAPI [nie znaleziono] DeleteKey: HKCU\Software\Mozilla DeleteKey: HKLM\SOFTWARE\Google DeleteKey: HKLM\SOFTWARE\MozillaPlugins DeleteKey: HKLM\SOFTWARE\Wow6432Node\Google DeleteKey: HKLM\SOFTWARE\Wow6432Node\MozillaPlugins C:\Users\Radar\AppData\Roaming\system32 C:\Users\Radar\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\FlashPeak Slimjet (64 bit).lnk Folder: C:\WINDOWS\c Folder: C:\WINDOWS\w Powershell: wevtutil el | Foreach-Object {wevtutil cl "$_"} EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Z klawiatury CTRL+S, by zapisać zmiany. Następnie w oknie FRST klik w Napraw (Fix). Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, nastąpi restart systemu. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. Przedstaw go.

-

Brak pliku manifestu lub nie można go odczytać

picasso odpowiedział(a) na nesguide2 temat w Dział pomocy doraźnej

Kończymy: 1. Zmień nazwę FRST64.exe na uninstall.exe i uruchom. 2. Wyczyść foldery Przywracania systemu: KLIK. -

Brak pliku manifestu lub nie można go odczytać

picasso odpowiedział(a) na nesguide2 temat w Dział pomocy doraźnej

1. Nie odinstalowałeś tego programu, czy go nie widzisz na liście? WarThunder (HKLM-x32\...\WarThunder) (Version: - ) <==== UWAGA 2. Spróbujmy usunąć te nieczytelne pliki. Fixlist do FRST: 2021-06-08 19:32 - 2020-11-05 19:42 - 000000000 ____D C:\Users\Mateusz\AppData\Roaming\Orbit CMD: del "\\?\C:\Users\Mateusz\Downloads\sans." CMD: del "\\?\C:\Users\Mateusz\Downloads\Oh My..." Przedstaw wynikowy fixlog.txt. -

@pj007 Niestety nadal głucho. W temacie dedykowanym tej infekcji na BleepingComputer żadnych nowych informacji: KLIK. @jessica To nie tyle, że się "nie opłaca", to jest zależne od tego czy jest możliwe złamanie konkretnego algorytmu. Np. firma Emsisoft nadal wydaje dekodery gdy jest to możliwe: KLIK.

-

Brak pliku manifestu lub nie można go odczytać

picasso odpowiedział(a) na nesguide2 temat w Dział pomocy doraźnej

Przechodzimy do dalszych czynności pobocznych: 1. Programy do deinstalacji: Adobe AIR: Program porzucony, bez aktualizacji. Czy jest on do czegoś używany na tym komputerze? Adobe Flash Player (wszystkie wersje): Program już nie działa, a obsługa usunięta z głównych przeglądarek, szczegóły w przyklejonym: KLIK. Badanie mające na celu poprawę produktów HP Deskjet 1510 series: Zbędny program "telemetryczny". Microsoft Security Essentials: Brak wsparcia i limitowane sygnatury, do zastąpienia innym programem. Orbit Downloader: Funkcje a'la botnet, szczegółowe informacje tutaj: KLIK. WarThunder: Oznaczony przez FRST jako "zły", bo wygląda na pozostałości po niepożądanym programie udającym oryginalną grę. 2. Drobne poprawki na odpadki. Nowy Fixlist do FRST: Task: {B28E0FC3-F692-4374-A66E-B686EDFCB1A6} - System32\Tasks\{8E0F99C8-000F-402F-8C3E-FF3A5C85B14F} => C:\Windows\system32\pcalua.exe -a C:\Users\Mateusz\Desktop\heroes_might_magic_5_3.01_hupl.exe -d C:\Users\Mateusz\Desktop CustomCLSID: HKU\S-1-5-21-1108289569-963966695-2365604164-1000_Classes\CLSID\{CB965DF1-B8EA-49C7-BDAD-5457FDC1BF92}\InprocServer32 -> C:\Users\Mateusz\AppData\Local\Microsoft\TeamsMeetingAddin\1.0.20244.4\x64\Microsoft.Teams.AddinLoader.dll => Brak pliku Policies: C:\ProgramData\NTUSER.pol: Ograniczenia <==== UWAGA 2021-05-31 07:14 - 2021-05-31 07:14 - 000000000 ___HD C:\ProgramData\Windows Host 2021-06-02 09:37 - 2020-03-28 17:34 - 000000000 ____D C:\Users\Mateusz\AppData\Local\cypjMERAky DeleteKey: HKLM\SOFTWARE\MozillaPlugins DeleteKey: HKLM\SOFTWARE\Wow6432Node\MozillaPlugins File: C:\Windows\SysWOW64\Drivers\AppShopDrv103.sys EmptyTemp: Zaprezentuj wynikowy plik fixlog.txt. 3. Zrób nowe raporty z FRST (bez Shortcut.txt). Potwierdź też czy wyłączyłeś sterownik DAEMON Tools celowo: S4 sptd; C:\Windows\System32\Drivers\sptd.sys [393880 2019-02-13] (Disc Soft Ltd -> Duplex Secure Ltd.) .... oraz czy to pliki lub foldery których nie możesz otworzyć: Błąd podczas odczytu pliku: "C:\Users\Mateusz\Downloads\sans." Błąd podczas odczytu pliku: "C:\Users\Mateusz\Downloads\Oh My..." -

Brak pliku manifestu lub nie można go odczytać

picasso odpowiedział(a) na nesguide2 temat w Dział pomocy doraźnej

Wszystko zostało pomyślnie wykonane. Problem powinien ustąpić, ale potwierdź. Na wszelki wypadek dodaj jeszcze świeże raporty z FRST. -

Brak pliku manifestu lub nie można go odczytać

picasso odpowiedział(a) na nesguide2 temat w Dział pomocy doraźnej

Powyższy fiks nie będzie działać i rozszerzenie będzie reinstalowane w kółko. Problemem jest zaplanowane zadanie (na każdym komputerze inne), w tym przypadku: Task: {AFC99CF1-F4C5-47AB-A310-4BD16E11158F} - System32\Tasks\Games\cerProj => C:\Windows\Microsoft.NET\Framework\v2.0.50727\RegSvcs.exe /quiet C:\Users\Mateusz\AppData\Local\PackModel\IrotehtCure\GNNBRosoyt_ebug.dll Czyli Fixlist do FRST (uwzględniający też martwe wejścia) to: CloseProcesses: CreateRestorePoint: HKLM-x32\...\Run: [] => [X] HKU\S-1-5-21-1108289569-963966695-2365604164-1000\...\Run: [ASRock A-Tuning] => [X] HKU\S-1-5-21-1108289569-963966695-2365604164-1000\...\MountPoints2: {5b8a75ac-386a-11e9-9def-5eb0b1be64aa} - F:\setup.exe HKLM\Software\Wow6432Node\Microsoft\Active Setup\Installed Components: [{2179C5D3-EBFF-11CF-B6FD-00AA00B4E220}] -> HKLM\Software\Wow6432Node\Microsoft\Active Setup\Installed Components: [{8A69D345-D564-463c-AFF1-A69D9E530F96}] -> "C:\Program Files (x86)\Google\Chrome\Application\51.0.2704.103\Installer\chrmstp.exe" --configure-user-settings --verbose-logging --system-level --multi-install --chrome HKLM\SOFTWARE\Policies\Microsoft\Windows Defender: Ograniczenia <==== UWAGA GroupPolicy: Ograniczenia ? <==== UWAGA Policies: C:\ProgramData\NTUSER.pol: Ograniczenia <==== UWAGA HKLM\SOFTWARE\Policies\Mozilla\Firefox: Ograniczenia <==== UWAGA Task: {2B3A0D71-ED33-4A2A-B6B2-E56B58291770} - System32\Tasks\{8CA0EFCD-B481-4D9F-BA1A-21CAE2C6D528} => C:\Windows\system32\pcalua.exe -a C:\Users\Mateusz\Downloads\oddcastv3_winamp_3.1.18.exe -d C:\Users\Mateusz\Downloads Task: {3002AD29-8919-493F-AF64-4E8FF11FD631} - System32\Tasks\{C6E9D46F-A6B1-4B37-81DE-F0E0CD1761FA} => C:\Windows\system32\pcalua.exe -a "E:\WinRAR 4.20 32-64 bit PL Oryginał + Keygen\WinRAR 4.20 32-64 bit PL Oryginał + Keygen\WinRAR 4.20 Finał 32&64 PL-Oficjalne\Keygen.exe" -d "E:\WinRAR 4.20 32-64 bit PL Oryginał + Keygen\WinRAR 4.20 32-64 bit PL Oryginał + Keygen\WinRAR 4.20 Finał 32&64 PL-Oficjalne" Task: {3ED39EF2-55AD-4253-B6B1-A78AA743DF3C} - System32\Tasks\{E39B5F52-3C33-4D32-BAEA-5FF5C37F6704} => C:\Windows\system32\pcalua.exe -a "C:\Program Files (x86)\Windscribe\WindscribeInstallHelper.exe" -d "C:\Program Files (x86)\Windscribe" Task: {AFC99CF1-F4C5-47AB-A310-4BD16E11158F} - System32\Tasks\Games\cerProj => C:\Windows\Microsoft.NET\Framework\v2.0.50727\RegSvcs.exe /quiet C:\Users\Mateusz\AppData\Local\PackModel\IrotehtCure\GNNBRosoyt_ebug.dll Task: {BC1101F2-754B-4DBE-B861-CD28A1286564} - System32\Tasks\{4F9C6037-C9F5-46ED-9295-865C3CA99560} => C:\Windows\system32\pcalua.exe -a "C:\Program Files (x86)\CFS-Technologies\Speakonia\spchapi.exe" -d "C:\Program Files (x86)\CFS-Technologies\Speakonia" Task: {CCCD64E7-F5A3-4BE6-9C8B-25D67082669F} - System32\Tasks\{492BE76F-B90D-4B6A-8F96-F17C20A0EDDB} => C:\Windows\system32\pcalua.exe -a "C:\Program Files (x86)\CFS-Technologies\Speakonia\tv_enua.exe" -d "C:\Program Files (x86)\CFS-Technologies\Speakonia" ProxyServer: [S-1-5-21-1108289569-963966695-2365604164-1000] => 82.177.38.195:8080 S3 CG6Service; "C:\Program Files\CyberGhost 6\CyberGhost.Service.exe" [X] S3 Disc Soft Lite Bus Service; "C:\Program Files\DAEMON Tools Lite\DiscSoftBusServiceLite.exe" [X] S2 S2Gvc32; "C:\Program Files (x86)\Speech2Go Voice Package VE\IvonaVoiceService_x86.exe" [X] R3 AppShopDrv103; \??\C:\Windows\SysWOW64\Drivers\AppShopDrv103.sys [X] U4 dmwappushservice; Brak ImagePath S3 FairplayKD; \??\C:\ProgramData\MTA San Andreas All\Common\temp\FairplayKD.sys [X] HKU\S-1-5-21-1108289569-963966695-2365604164-1000\Software\Microsoft\Internet Explorer\Main,Start Page = hxxp://search.orbitdownloader.com Toolbar: HKU\S-1-5-21-1108289569-963966695-2365604164-1000 -> Brak nazwy - {7FEBEFE3-6B19-4349-98D2-FFB09D4B49CA} - Brak pliku MSCONFIG\startupreg: Adobe Reader Speed Launcher => "C:\Program Files (x86)\Adobe\Reader 9.0\Reader\Reader_sl.exe" MSCONFIG\startupreg: LogMeIn Hamachi Ui => "C:\Program Files (x86)\LogMeIn Hamachi\hamachi-2-ui.exe" --auto-start MSCONFIG\startupreg: Smart File Advisor => "C:\Program Files (x86)\Smart File Advisor\sfa.exe" /checkassoc MSCONFIG\startupreg: vidnotifier.exe => C:\Program Files (x86)\Common Files\DVDVideoSoft\lib\vidnotifier\vidnotifier.exe MSCONFIG\startupreg: Windows Host => C:\ProgramData\Windows Host\Windows Host.exe HKU\S-1-5-21-1108289569-963966695-2365604164-1000\Software\Classes\exefile: <==== UWAGA WMI:subscription\__FilterToConsumerBinding->CommandLineEventConsumer.Name=\"BVTConsumer\"",Filter="__EventFilter.Name=\"BVTFilter\":: WMI:subscription\__EventFilter->BVTFilter::[Query => SELECT * FROM __InstanceModificationEvent WITHIN 60 WHERE TargetInstance ISA "Win32_Processor" AND TargetInstance.LoadPercentage > 99] WMI:subscription\CommandLineEventConsumer->BVTConsumer::[CommandLineTemplate => cscript KernCap.vbs][WorkingDirectory => C:\\tools\\kernrate] C:\Program Files (x86)\Lawops C:\ProgramData\Ksdr C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Alien Arena 2011 C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Cossacks C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Smart File Advisor C:\ProgramData\Microsoft\Windows\Start Menu\Programs\VirtuallTek C:\ProgramData\Microsoft\Windows\Start Menu\Programs\WinAce C:\Users\Mateusz\AppData\Local\PackModel C:\Users\Mateusz\Desktop\Aplikacje\Recording\Bandicam.lnk C:\Users\Mateusz\Desktop\Aplikacje\Internet Browser\Google Chrome.lnk C:\Users\Mateusz\Desktop\Gry\S-Ż\SMBX.lnk C:\Users\Mateusz\Desktop\Mati\Sony Vegas Pro - Projects\Świat Według Bowsera (IV) C:\Users\Mateusz\Desktop\Mati\Sony Vegas Pro - Projects\Świat Według Bowsera (III)\Odc. 3\nunczaki orientu - 19 - jingiel.mp3 — skrót.lnk C:\Users\Mateusz\Desktop\=Porządek=\Quick Launch\Google Chrome.lnk C:\Users\Mateusz\Desktop\=Porządek=\Roblox\Roblox Player.lnk C:\Users\Mateusz\Desktop\=Porządek=\SA-MP\=Best Polski Freeroam Serwer (Nowy GM)=\pozycje-pojazd (UGMP).lnk C:\Users\Mateusz\Desktop\=Porządek=\SA-MP\=[DM] P4F=\P4F Offical\pawno\pawno — skrót .lnk C:\Users\Mateusz\Desktop\=Porządek=\SA-MP\=[CA] Cheating Allowed=\map.lnk C:\Users\Mateusz\Desktop\=Porządek=\SA-MP\=[CA] Cheating Allowed=\server.lnk cmd: netsh advfirewall reset Powershell: wevtutil el | Foreach-Object {wevtutil cl "$_"} EmptyTemp: -

Zdrowych i wesołych Świąt Wielkanocnych!

-

Jeśli wyjątek dodany w poprzednim temacie nadal jest na miejscu, obawiam się że to jest problem do zgłoszenia developerom AdGuard.

-

Tworzenie kopii zapasowej rejestru

picasso odpowiedział(a) na picasso temat w System - Narzędzia i konserwacja

Tweaking.com - Registry Backup Strona domowa Platforma: Windows XP do Windows 11 32-bit i 64-bit Licencja: freeware Tweaking.com - Registry Backup to program do tworzenia kopii rejestru, który posługuje się dwoma metodami zrzucania rejestru: Windows API (Fallback Backup Method) lub Kopiowanie woluminów w tle (Windows Volume Shadow Copy). Domyślnie jest ustawiona ta pierwsza, rekonfiguracja wykonywana z poziomu opcji zaawansowanych. Są adresowane wszystkie pliki rejestru systemu i użytkowników, załadowane oraz niezaładowane. Od wersji 3.4.0 program również kopiuje uprawnienia plików rejestru jako takich oraz przywraca je podczas zrzucania kopii zapasowej przy udziale usługi uruchamianej przy kolejnym restarcie. W folderze aplikacji znajdują się skorelowane z tym procesem narzędzia ManageACL_32.exe / ManageACL_64.exe używane przy ustawianiu uprawnień oraz TweakingRegRestore_32.exe / TweakingRegRestore_64.exe instalujące usługę, uruchamiające ManageACL i deinstalujące usługę po ukończeniu procesu. Ogólnie w konfiguracji można ustalić: domyślny katalog zrzucania kopii zapasowej, automatyczne usuwanie starszych kopii, planowanie kopii przy udziale Harmonogramu zadań, zmianę metody wykonywania kopii. Dostępne dwie wersje narzędzia: instalacyjna oraz portable. -

Przed każdą aktualizacją bardzo długo ją analizuję wliczając w to testową instalację. Przykładowo ta aktualizacja czekała kilka miesięcy i została sprzęgnięta z przenosinami na nowy serwer. Użytkownicy widzą interfejs zewnętrzny i rzucające się w oczy funkcje, ale nie podszewkę. Forum to nie jest prosta stronka internetowa, to skomplikowana bestia z multum komponentów (w tym komponentów podmiotów trzecich) i zakres zmian jest potężny w rozmaitych partiach. Utrzymywanie starej wersji bez uzasadnień innych niż zmiany czysto wizualne to duże ryzyko. M.in. łaty bezpieczeństwa nie są dostępne dla starszych wersji i kto to wie co jeszcze może się czaić w nieaktualizowanym kodzie. Odbiera mi to też prawo do oficjalnego supportu, który opłacam co pół roku. W przypadku awarii (odpukać) i tak dostanę polecenie aktualizacji do najnowszej wersji, by mogli mi "pomóc". Poprawianie w nieskończoność "tego i owego" jest częściowo niemożliwe na starszych wersjach i sprowadzałoby się tylko do wizualnej otoczki, a i to mogłoby się zacząć mocno rozjeżdżać, bo przeglądarki są również stale rozwijane. Skoro łaty bezpieczeństwa, naprawione bugi i usprawnienia są w nowszej wersji, nie ma sensu sobie utrudniać i "sztukować" nie mogąc nawet przewidzieć czy te działania są w pełni bezpieczne. Dodatkowo, im dłużej kumulują się oczekujące aktualizacje, tym drastyczniejsze działania mogą być wymagane. Przypomnę co się działo, gdy robiliśmy przeskok z 3.x na 4.x.