-

Postów

36 532 -

Dołączył

-

Ostatnia wizyta

Treść opublikowana przez picasso

-

Ale to najlepsza metoda. W takich przypadkach należy użyć natywny deinstalator danej aplikacji. Usuwanie za pomocą programów trzecich może skutkować pozostawieniem większej ilości śmieci. To była pomyłka. Komponenty CAD-owskiego programu. Post powyżej usuwam - zamiennie instrukcje z większą ilością elementów do usunięcia: 1. Do deinstalacji było więcej obiektów adware: Commercial Extension Cable, CurrencyShow, DiscountSmasher, Distributed Computing Experiment, FindBaeosttDeal, Happy2SaviE, KeepersEixt, TSearch. Jeśli tego samodzielnie już nie odinstalowałeś, wykonaj to. Następnie: 2. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: HKLM-x32\...\Run: [WinCheck] => C:\Users\GG Projekt 13\AppData\Local\03000200-1432201896-0500-0006-000700080009\bnsy3A47.exe [273408 2015-05-21] () S2 2df638ba; "C:\Windows\system32\rundll32.exe" "c:\Program Files (x86)\LibraryApps\LibraryApps.dll",serv U5 AppMgmt; C:\Windows\system32\svchost.exe [27136 2009-07-14] (Microsoft Corporation) S3 TSSKX64; C:\Windows\System32\drivers\tsskx64.sys [38200 2015-05-21] (电脑管家) S3 catchme; \??\C:\ComboFix\catchme.sys [X] U2 DCE; No ImagePath S1 QMUdisk; \??\C:\Program Files (x86)\Tencent\QQPCMgr\10.9.16349.225\QMUdisk64.sys [X] S3 TS888x64; \??\C:\Program Files (x86)\Tencent\QQPCMgr\10.9.16349.225\TS888x64.sys [X] S1 TsDefenseBt; \??\C:\Program Files (x86)\Tencent\QQPCMgr\10.9.16349.225\TsDefenseBT64.sys [X] S2 QQPCRTP; "C:\Program Files (x86)\Tencent\QQPCMgr\10.9.16349.225\QQPCRtp.exe" -r [X] S2 Update Web Amplified; "C:\Program Files (x86)\Web Amplified\updateWebAmplified.exe" [X] S2 Util Web Amplified; "C:\Program Files (x86)\Web Amplified\bin\utilWebAmplified.exe" [X] Task: {01316ED0-5C1E-46BA-A2BC-1074C643ED66} - System32\Tasks\{CA3536A6-5897-4EFD-9C74-9174E5B192FE} => pcalua.exe -a C:\PROGRA~2\COMMON~1\INSTAL~1\Driver\11\INTEL3~1\IDriver.exe -c /M{457D7505-D665-4F95-91C3-ECB8C56E9ACA} Task: {0FCCAA24-92D8-4191-9396-2FA11AB11486} - System32\Tasks\UNELEVATE_54 => C:\Program Files (x86)\ShopperPro\JSDriver\1.37.0.193\jsdrv.exe Task: {159BD493-2DB1-4B21-A8BE-F33062ECA4EE} - System32\Tasks\Update Service for Torrent Search => C:\Program Files (x86)\Torrent Search\P9qQBHj.exe [2015-05-20] () Task: {6A076CFF-1D9A-4039-AC26-542D7416BBCC} - System32\Tasks\UNELEVATE_9616 => C:\Program Files (x86)\ShopperPro\JSDriver\1.37.0.193\jsdrv.exe Task: {8C1877E9-A271-442A-A6BF-E7B4202018A1} - System32\Tasks\UNELEVATE_7262 => C:\Program Files (x86)\ShopperPro\JSDriver\1.37.0.193\jsdrv.exe Task: {AE944D4F-5897-4B36-8F10-1FA19DCB41EC} - System32\Tasks\UNELEVATE_14614 => C:\Program Files (x86)\ShopperPro\JSDriver\1.37.0.193\jsdrv.exe Task: {C0117BF4-FD36-4346-ADB0-F40062056404} - System32\Tasks\Update Service for Torrent Search2 => C:\Program Files (x86)\Torrent Search\P9qQBHj.exe [2015-05-20] () Task: C:\Windows\Tasks\Update Service for Torrent Search.job => C:\Program Files (x86)\Torrent Search\P9qQBHj.exe Task: C:\Windows\Tasks\Update Service for Torrent Search2.job => C:\Program Files (x86)\Torrent Search\P9qQBHj.exe GroupPolicy: Group Policy on Chrome detected CHR HKLM\SOFTWARE\Policies\Google: Policy restriction HKLM\SOFTWARE\Policies\Microsoft\Internet Explorer: Policy restriction HKU\S-1-5-21-1967409539-1089874523-638691166-1000\SOFTWARE\Policies\Microsoft\Internet Explorer: Policy restriction HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = http://www.hao123.com/?tn=98016256_hao_pg HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Search Page = www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL = www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL = www.google.com HKU\S-1-5-21-1967409539-1089874523-638691166-1000\Software\Microsoft\Internet Explorer\Main,Search Page = http://www.microsoft.com/isapi/redir.dll?prd=ie&ar=iesearch HKU\S-1-5-21-1967409539-1089874523-638691166-1000\Software\Microsoft\Internet Explorer\Main,Start Page = http://www.hao123.com/?tn=98016256_hao_pg HKU\S-1-5-21-1967409539-1089874523-638691166-1000\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://yamdex.net/?searchid=1&l10n=ru&fromsearch=1&imsid=6a7fa1215d6ed801e3c2090a735f9705&text={searchTerms} SearchScopes: HKU\S-1-5-21-1967409539-1089874523-638691166-1000 -> DefaultScope {0633EE93-D776-472f-A0FF-E1416B8B2E3C} URL = http://yamdex.net/?searchid=1&l10n=ru&fromsearch=1&imsid=6a7fa1215d6ed801e3c2090a735f9705&text={searchTerms} SearchScopes: HKU\S-1-5-21-1967409539-1089874523-638691166-1000 -> {0633EE93-D776-472f-A0FF-E1416B8B2E3A} URL = SearchScopes: HKU\S-1-5-21-1967409539-1089874523-638691166-1000 -> {0633EE93-D776-472f-A0FF-E1416B8B2E3C} URL = http://yamdex.net/?searchid=1&l10n=ru&fromsearch=1&imsid=6a7fa1215d6ed801e3c2090a735f9705&text={searchTerms} SearchScopes: HKU\S-1-5-21-1967409539-1089874523-638691166-1000 -> {0633EE93-D776-472f-A0FF-E1416B8B2E3D} URL = http://yamdex.net/?searchid=1&l10n=ru&fromsearch=1&imsid=6a7fa1215d6ed801e3c2090a735f9705&text= BHO-x32: Ó¦Óñ¦Ň»Ľü°˛×°˛ĺĽţ -> {50F4150A-48B2-417A-BE4C-C83F580FB904} -> C:\Program Files (x86)\Common Files\Tencent\QQPhoneManager\2.0.201.3198\npQQPhoneManagerExt.dll [2014-05-30] (腾讯公司) DefaultPrefix-x32: => http://yamdex.net/?searchid=1&l10n=ru&fromsearch=1&imsid=6a7fa1215d6ed801e3c2090a735f9705&text= HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\QQPCRTP => ""="service" HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\QQPCRTP => ""="service" C:\Program Files (x86)\ChEApMMee C:\Program Files (x86)\Crossbrowse C:\Program Files (x86)\DiogiSaver C:\Program Files (x86)\Elex-tech C:\Program Files (x86)\Happy2SaviE C:\Program Files (x86)\RobooSaveir C:\Program Files (x86)\Silver Bird Plus Twitter Client C:\Program Files (x86)\Tencent C:\Program Files (x86)\TremendousSAlea C:\Program Files\Common Files\Tencent C:\ProgramData\{81b8c1b6-08fc-ac46-81b8-8c1b608f06d8} C:\ProgramData\eSafe C:\ProgramData\Tencent C:\ProgramData\TXQMPC C:\Users\GG Projekt 13\AppData\Local\03000200-1432201896-0500-0006-000700080009 C:\Users\GG Projekt 13\AppData\Local\genienext C:\Users\GG Projekt 13\AppData\Roaming\Elex-tech C:\Users\GG Projekt 13\AppData\Roaming\Tencent C:\Users\GG Projekt 13\AppData\Roaming\TSearch C:\Windows\system32\Drivers\TFsFltX64.sys C:\Windows\system32\Drivers\TSSKX64.sys C:\Windows\system32\log C:\Windows\SysWOW64\Drivers\TS888x64.sys CMD: netsh advfirewall reset Reg: reg delete HKCU\Software\Google /f Reg: reg delete HKLM\SOFTWARE\MozillaPlugins /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\MozillaPlugins /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\Main" /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Z menu Notatnika > Plik > Zapisz jako > wprowadź nazwę fixlist.txt > Kodowanie zmień na UTF-8 Plik fixlist.txt umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 3. Zrób nowy log FRST z opcji Scan, zaznacz ponownie pole Addition, by powstały dwa raporty. Dołącz też plik fixlog.txt.

-

Złośliwe oprogramowanie, dodatek - blockit ad remove

picasso odpowiedział(a) na sk8teusz temat w Dział pomocy doraźnej

Wszystko zostało pomyślnie usunięte. Na zakończenie: Zastosuj DelFix, by usunąć używane narzędzia (GMER dokasuj ręcznie), oraz wyczyść foldery Przywracania systemu: KLIK. -

Po raz kolejny "offers.bycontext.com"

picasso odpowiedział(a) na MaciekB temat w Dział pomocy doraźnej

Był używany SpyHunter - to naciągacz, program z czarnej listy. Na dysku są też pliki "Asystenta pobierania" dobrychprogramów i na ten temat: KLIK. W raportach nie widzę nic wyraźnego z zakresu adware - jedyny podejrzany obiekt w Firefox to poniższy wpis, a IE może mulić z innych powodów (np. aktywność BitDefender). FF ExtraCheck: C:\Program Files (x86)\mozilla firefox\browser\defaults\preferences\prefs.js [2015-05-21] Na razie przeprowadź te działania: 1. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = www.wp.pl/?src01=dp120150521 HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = www.wp.pl/?src01=dp120150521 HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = http://www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Search Page = http://www.google.com HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = http://www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL = http://www.google.com HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL = http://www.google.com HKU\S-1-5-21-1572094257-1959856312-2968495689-1000\Software\Microsoft\Internet Explorer\Main,Start Page = www.wp.pl/?src01=dp120150521 BHO: No Name -> {9E6D0D23-3D72-4A94-AE1F-2D167624E3D9} -> No File BHO-x32: No Name -> {51D26BB4-4D2C-4AE4-9873-5FF41B6DED1F} -> No File BHO-x32: No Name -> {9E6D0D23-3D72-4A94-AE1F-2D167624E3D9} -> No File Task: {14F9DB41-17C4-4C75-BFA1-52A423547076} - System32\Tasks\Opera N Saturday => C:\Program Files (x86)\Opera\launcher.exe Task: {25ACFF3A-7711-4FF2-855A-D3C943CCEF3E} - System32\Tasks\Opera N Sunday => C:\Program Files (x86)\Opera\launcher.exe S3 esgiguard; No ImagePath C:\Program Files (x86)\AVG C:\Program Files (x86)\GUT2CF8.tmp C:\Program Files (x86)\Mozilla Firefox\browser\defaults C:\Program Files (x86)\Opera C:\ProgramData\AVG C:\Users\USER\AppData\Local\nsm4E3.tmp C:\Users\USER\AppData\Local\nsxACD9.tmp C:\Users\USER\AppData\Local\Avg C:\Users\USER\AppData\Local\Opera Software C:\Users\USER\AppData\Roaming\AVG C:\Users\USER\AppData\Roaming\Enigma Software Group C:\Users\USER\AppData\Roaming\Opera Software C:\Users\USER\Start Menu\Programs\SpyHunter C:\Users\USER\Desktop\SpyHunter.lnk C:\Users\USER\Desktop\*(*)-dp*.exe C:\Users\USER\Desktop\Irok\v\Free Games & Music.lnk C:\Users\USER\Desktop\Irok\v\RealPlayer SP.lnk C:\Users\USER\Downloads\*(*)-dp*.exe C:\Users\USER\Downloads\SpyHunter-installer.exe C:\Windows\SysWOW64\029B560A371F4E00AB32838EBC01B9E7 C:\Windows\SysWOW64\Z Reg: reg delete HKCU\Software\1Q1F1S1C1P1E1C1F1N1C1T1H2UtF1E1I /f Reg: reg delete HKCU\Software\dobreprogramy /f Reg: reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\mountpoints2 /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\gmsd_pl_113" /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 2. Wyczyść Firefox: menu Pomoc > Informacje dla pomocy technicznej > Odśwież program Firefox. Zakładki i hasła nie zostaną naruszone, ale używane rozszerzenia trzeba będzie przeinstalować. menu Historia > Wyczyść historię przeglądania 3. Napraw uszkodzony specjalny skrót IE. W pasku eksploratora wklej poniższą ścieżkę i ENTER: C:\Users\USER\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\System Tools Prawoklik na zlokalizowany tam skrót Internet explorer (bez dodatków) > Właściwości > w polu Element docelowy po ścieżce "C:\Program Files\Internet Explorer\iexplore.exe" dopisz dwie spacje i -extoff 4. Zrób nowy log FRST z opcji Scan (bez Addition i Shortcut). Dołącz też plik fixlog.txt. Wypowiedz się na czym stoimy i które problemy nadal mają miejsce. -

Otwierająca się ruska strona w starcie oraz zablokowany CCleaner i FRST

picasso odpowiedział(a) na Damian747 temat w Dział pomocy doraźnej

Brakuje trzeciego raportu FRST, czyli Shortcut. FRST i CCleaner owszem były blokowane przez szkodliwe wpisy typu Debugger, które usunąłeś. Do przeprowadzenia jeszcze kosmetyczne działania na szczątki / puste wpisy: 1. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: HKU\S-1-5-18\...A8F59079A8D5}\localserver32: HKLM\SOFTWARE\Policies\Microsoft\Internet Explorer: Policy restriction HKU\.DEFAULT\SOFTWARE\Policies\Microsoft\Internet Explorer: Policy restriction HKU\S-1-5-21-4263293795-372819126-2868305949-1001\SOFTWARE\Policies\Microsoft\Internet Explorer: Policy restriction HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = http://www.msn.com/?pc=MSE1 HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = http://www.msn.com/?pc=MSE1 HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = http://www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Search Page = http://www.google.com HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = about:blank HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL = http://www.google.com HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL = HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\41371262.sys => ""="Driver" HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\41371262.sys => ""="Driver" HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\BasementDuster => ""="service" CustomCLSID: HKU\S-1-5-21-4263293795-372819126-2868305949-1001_Classes\CLSID\{6BD7997B-1A81-3AAB-94B8-FFAC3FC7A9B4}\InprocServer32 -> No File path Task: {EBADDD0A-C6DC-4663-8AC5-D0E741DE483B} - System32\Tasks\{10CA96F0-5693-4304-8C6B-A1DC2E7BDFCB} => Iexplore.exe http://ui.skype.com/ui/0/7.0.0.102/pl/abandoninstall?page=tsMain S3 sthid; C:\Windows\System32\drivers\sthid.sys [21216 2015-01-06] (Splashtop Inc.) U3 TrueSight; C:\Windows\System32\drivers\TrueSight.sys [37624 2015-05-25] () C:\Windows\System32\drivers\sthid.sys C:\Windows\System32\drivers\TrueSight.sys DisableService: Mobile Partner. RunOuc CMD: netsh advfirewall reset Reg: reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\mountpoints2 /f Reg: reg delete HKCU\Software\Google /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\SearchScopes" /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 2. Zrób nowy log FRST z opcji Scan, zaznacz pole Shortcut, by powstał brakujący log. Dołącz też plik fixlog.txt. -

Komputer się przegrzewa, samoczynnie wyłącza, "krzywy" obraz w przeglądarce

picasso odpowiedział(a) na naekana temat w Dział pomocy doraźnej

Owszem, jest tu infekcja - wielokrotne wystąpienie system.exe w starcie, oraz adware Sale Charger. Adware dostało się do systemu przy udziale "Asystenta pobierania" dobrychprogramów.pl. Więcej na ten temat: KLIK. 2015-05-18 00:29 - 2015-05-18 00:29 - 00741672 _____ (Web software ) C:\Users\Ania\Downloads\PC-Inspector-File-Recovery(11565)-dp.exe Niemniej wyliczone obiekty mogą wcale nie mieć związku z opisywanymi objawami i przegrzewaniem. Na razie doczyść infekcję i zobaczymy: 1. Przez Panel sterowania odinstaluj adware: Bundled software uninstaller, Sale Charger. 2. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: HKLM-x32\...\Run: [system.exe] => C:\Users\Ania\AppData\Local\Temp\system.exe [698843 2013-05-16] () HKU\S-1-5-21-3068530862-1638747248-2017865010-1000\...\Run: [system.exe] => C:\Users\Ania\AppData\Local\Temp\system.exe [698843 2013-05-16] () Startup: C:\Users\Ania\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\system.exe [2015-01-29] () R2 Service Mgr SaleCharger; C:\ProgramData\322cb724-1680-423d-8862-1b52ca5027ad\plugincontainer.exe [556304 2015-05-22] () R2 Update Mgr SaleCharger; C:\Program Files (x86)\Common Files\322cb724-1680-423d-8862-1b52ca5027ad\updater.exe [478992 2015-05-22] () S3 massfilter; system32\DRIVERS\massfilter.sys [X] S3 ZTEusbmdm6k; system32\DRIVERS\ZTEusbmdm6k.sys [X] S3 ZTEusbnet; system32\DRIVERS\ZTEusbnet.sys [X] S3 ZTEusbnmea; system32\DRIVERS\ZTEusbnmea.sys [X] S3 ZTEusbser6k; system32\DRIVERS\ZTEusbser6k.sys [X] GroupPolicy: Group Policy on Chrome detected CHR HKLM\SOFTWARE\Policies\Google: Policy restriction SearchScopes: HKU\S-1-5-21-3068530862-1638747248-2017865010-1000 -> DefaultScope {0633EE93-D776-472f-A0FF-E1416B8B2E3A} URL = SearchScopes: HKU\S-1-5-21-3068530862-1638747248-2017865010-1000 -> {0633EE93-D776-472f-A0FF-E1416B8B2E3A} URL = C:\Program Files (x86)\Mozilla Firefox\plugins C:\Program Files (x86)\Sale Charger C:\Program Files (x86)\Common Files\322cb724-1680-423d-8862-1b52ca5027ad C:\ProgramData\322cb724-1680-423d-8862-1b52ca5027ad C:\Users\Ania\Desktop\Continue PC Inspector File Recovery installation.lnk C:\Users\Ania\Downloads\*(*)-dp*.exe C:\Users\Ania\Downloads\jxpiinstall(*).exe DisableService: Mobile Partner. RunOuc CMD: netsh advfirewall reset Reg: reg delete HKCU\Software\1Q1F1S1C1P1E1C1F1N1C1T1H2UtF1E1I /f Reg: reg delete HKCU\Software\dobreprogramy /f Reg: reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\mountpoints2 /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 3. Wyczyść Firefox: menu Pomoc > Informacje dla pomocy technicznej > Odśwież program Firefox. Zakładki i hasła nie zostaną naruszone, ale używane rozszerzenia trzeba będzie przeinstalować. menu Historia > Wyczyść historię przeglądania 4. Wyczyść Google Chrome: Zresetuj synchronizację (o ile włączona): KLIK. Ustawienia > karta Rozszerzenia > odinstaluj Sale Charger Ustawienia > karta Ustawienia > Pokaż ustawienia zaawansowane > zjedź na sam spód i uruchom opcję Zresetuj ustawienia przeglądarki. Zakładki i hasła nie zostaną naruszone. Ustawienia > karta Ustawienia > sekcja Wyszukiwanie > klik w Zarządzanie wyszukiwarkami > skasuj z listy niedomyślne śmieci (o ile będą). Zresetuj cache wtyczek. W pasku adresów wpisz chrome://plugins i ENTER. Na liście wtyczek wybierz dowolną i kliknij Wyłącz. Następnie wtyczkę ponownie Włącz. 5. Zrób nowy log FRST z opcji Scan, zaznacz ponownie pole Addition, by powstały dwa logi. Dołącz też plik fixlog.txt. Wypowiedz się jakie problemy nadal są w systemie. -

Brak oznak czynnej infekcji, widać tylko szczątki adware SanctionedMedia. Kosmetyczne działania pod kątem wpisów pustych: 1. Napraw uszkodzony specjalny skrót IE. W pasku eksploratora wklej poniższą ścieżkę i ENTER: C:\Users\Adrian\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\System Tools Prawoklik na zlokalizowany tam skrót Internet explorer (bez dodatków) > Właściwości > w polu Element docelowy po ścieżce "C:\Program Files\Internet Explorer\iexplore.exe" dopisz dwie spacje i -extoff 2. Otwórz Notatnik i wklej w nim: CloseProcesses: FF Plugin-x32: @t.garena.com/garenatalk -> C:\Program Files (x86)\Garena Plus\bbtalk\plugins\npPlugin\npGarenaTalkPlugin.dll No File FF Plugin HKU\S-1-5-21-1644617884-16204230-2921145980-1000: ubisoft.com/uplaypc -> C:\Program Files (x86)\Ubisoft\Ubisoft Game Launcher\npuplaypc.dll No File FF HKU\S-1-5-21-1644617884-16204230-2921145980-1000\...\Firefox\Extensions: [{b9aa91db-385d-4c69-8a2f-96790aa9405b}] - c:\program files (x86)\copernic\desktopsearch4\firefoxconnector CHR HKU\S-1-5-21-1644617884-16204230-2921145980-1000\SOFTWARE\Google\Chrome\Extensions\...\Chrome\Extension: [cnnbdaahphjgdgfhliignpepgnbnfomp] - c:\program files (x86)\copernic\desktopsearch4\ChromeConnector\ChromeConnector.crx [Not Found] BHO: No Name -> {B69F34DD-F0F9-42DC-9EDD-957187DA688D} -> No File CustomCLSID: HKU\S-1-5-21-1644617884-16204230-2921145980-1000_Classes\CLSID\{110E1B4C-8164-7876-4A69-32AC5FDF49DF}\InprocServer32 -> No File Task: {0501EF9B-47CA-42F2-950D-448E5967AE46} - System32\Tasks\{CD914594-C0E2-42EB-B67F-243EDBB5FB66} => pcalua.exe -a "C:\Program Files (x86)\MKJogo\MKLOL\MKuInst.exe" Task: {1291B8E5-8CCE-4952-8579-D552DCB8D5FE} - System32\Tasks\{FA682C3E-433D-4F51-8DBE-C5DEC150EBF6} => pcalua.exe -a C:\Users\Adrian\Desktop\vcredist_x86.exe -d C:\Users\Adrian\Desktop Task: {62F62520-6356-4E2A-A34F-47ABE5A74E4E} - System32\Tasks\{FF70E406-8432-4A02-9AC8-72D66D9F8B75} => pcalua.exe -a "C:\Program Files (x86)\MKJogo\MKLOL\MKuInst.exe" Task: {B68D93B9-AB74-4924-A58B-4D0C70291958} - System32\Tasks\{520B95F6-F464-42AE-960D-5613A375238F} => C:\Users\Adrian\Desktop\leaguesharp\LeagueSharp.Loader.exe Task: {D5343D8B-4498-4244-9902-4DDACB385D3B} - System32\Tasks\Game_Booster_AutoUpdate => C:\Program Files (x86)\IObit\Game Booster 3\AutoUpdate.exe C:\Program Files (x86)\Mozilla Firefox\plugins C:\ProgramData\mntemp C:\Users\Adrian\AppData\Local\nss6AFA.tmp C:\Users\Adrian\AppData\Local\SanctionedMedia Reg: reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Uninstall\Smad /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\SwOffScheduler" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\services\SwOffWeb" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\360sd" /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\Smad" /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\SearchScopes" /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. Przedstaw wynikowy fixlog.txt.

-

W systemie aktywna kupa sterowników adware, na poziomie Firefox jest adware ver1SpeedCheck, a przeglądarka Google Chrome została przez adware przekonwertowana do wersji "developerskiej" i wymagana reinstalacja od zera. Do wdrożenia: 1. Przez Panel sterowania odinstaluj zbędnik Bing Bar oraz poszkodowane przez adware Google Chrome. Nie instaluj tej przeglądarki dopóki nie zostanie wykonany punkt poniżej. 2. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: R1 {1fceab11-b7eb-4010-811f-3f56268f9366}Gw64; C:\Windows\System32\drivers\{1fceab11-b7eb-4010-811f-3f56268f9366}Gw64.sys [48776 2014-12-30] (StdLib) R1 {2b4f8230-394e-4951-9495-bafd44d837da}Gw64; C:\Windows\System32\drivers\{2b4f8230-394e-4951-9495-bafd44d837da}Gw64.sys [48776 2014-12-27] (StdLib) R1 {3211ae5b-d056-4176-9f6e-b51496f003f1}Gw64; C:\Windows\System32\drivers\{3211ae5b-d056-4176-9f6e-b51496f003f1}Gw64.sys [48776 2014-12-11] (StdLib) R1 {3283b201-5c22-4a7d-8767-24ec5d376ea3}Gw64; C:\Windows\System32\drivers\{3283b201-5c22-4a7d-8767-24ec5d376ea3}Gw64.sys [48776 2014-12-09] (StdLib) R1 {34cccceb-a541-48ac-a26b-92818f06439d}Gw64; C:\Windows\System32\drivers\{34cccceb-a541-48ac-a26b-92818f06439d}Gw64.sys [48776 2015-01-02] (StdLib) R1 {47a3b56f-80e6-4ea5-8093-7656ffd5c11a}Gw64; C:\Windows\System32\drivers\{47a3b56f-80e6-4ea5-8093-7656ffd5c11a}Gw64.sys [48776 2014-12-15] (StdLib) R1 {8aefbcaf-640f-4dca-9a92-ed05ee387238}Gw64; C:\Windows\System32\drivers\{8aefbcaf-640f-4dca-9a92-ed05ee387238}Gw64.sys [48776 2014-12-21] (StdLib) R1 {97daceee-c4d3-4ae1-975b-b77d85ce2d13}Gw64; C:\Windows\System32\drivers\{97daceee-c4d3-4ae1-975b-b77d85ce2d13}Gw64.sys [48776 2014-12-24] (StdLib) R1 {993baf86-643c-42e9-95e5-094f337533f0}Gw64; C:\Windows\System32\drivers\{993baf86-643c-42e9-95e5-094f337533f0}Gw64.sys [48776 2014-12-18] (StdLib) R1 {9eaa49e2-6918-49c4-9a04-be590dd80dc6}Gw64; C:\Windows\System32\drivers\{9eaa49e2-6918-49c4-9a04-be590dd80dc6}Gw64.sys [48776 2015-01-05] (StdLib) R1 ccnfd_1_10_0_5; C:\Windows\System32\drivers\ccnfd_1_10_0_5.sys [58232 2014-12-12] (ClickCaption) R2 webinstrNewH; C:\Windows\system32\Drivers\webinstrNewH.sys [106456 2014-12-23] (Corsica) GroupPolicy: Group Policy on Chrome detected CHR HKLM\SOFTWARE\Policies\Google: Policy restriction FF HKU\S-1-5-21-3488301984-1419051250-2166679065-1002\...\Firefox\Extensions: [{90344A70-EE77-AEF2-6F86-28FB25040EDE}] - C:\Program Files (x86)\ver1SpeedCheck\184.xpi FF Plugin-x32: @staging.google.com/globalUpdate Update;version=10 -> C:\Program Files (x86)\globalUpdate\Update\1.3.25.0\npGoogleUpdate4.dll No File FF Plugin-x32: @staging.google.com/globalUpdate Update;version=4 -> C:\Program Files (x86)\globalUpdate\Update\1.3.25.0\npGoogleUpdate4.dll No File HKU\S-1-5-21-3488301984-1419051250-2166679065-1002\SOFTWARE\Policies\Microsoft\Internet Explorer: Policy restriction HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = http://go.microsoft.com/fwlink/?LinkId=56626&homepage=about:blank HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = http://go.microsoft.com/fwlink/?LinkId=56626&homepage=about:blank HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = http://myhome.vi-view.com/web/?type=ds&ts=1418161599&from=cor&uid=HitachiXHTS547575A9E384_J2140054FY1JAAFY1JAAX&q={searchTerms} HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Search Page = https://www.google.com/search?trackid=sp-006&q={searchTerms} HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = about:blank HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL = about:blank HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://myhome.vi-view.com/web/?type=ds&ts=1418161599&from=cor&uid=HitachiXHTS547575A9E384_J2140054FY1JAAFY1JAAX&q={searchTerms} HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL = HKU\S-1-5-21-3488301984-1419051250-2166679065-1002\Software\Microsoft\Internet Explorer\Main,Search Page = https://www.google.com/search?trackid=sp-006&q={searchTerms} HKU\S-1-5-21-3488301984-1419051250-2166679065-1002\Software\Microsoft\Internet Explorer\Main,Start Page = http://go.microsoft.com/fwlink/?LinkId=56626&homepage=about:blank HKU\S-1-5-21-3488301984-1419051250-2166679065-1002\Software\Microsoft\Internet Explorer\Main,Search Bar = https://www.google.com/?trackid=sp-006 SearchScopes: HKLM-x32 -> {006ee092-9658-4fd6-bd8e-a21a348e59f5} URL = http://feed.helperbar.com/?p=mKO_AwFzXIpYRbPPq_NcKDZkQXPy4TZR44LspvC9sb99JtP_960mB0xkw-HWovJZ93XGZ80FcSjXIMBclkbVRn2Rg2b20No_WIBK6855c9WcGyLXPvjKih2dyhQ2lhckPExLZYO417MuO8PcFGr6UUAjpjpdj5wmoCU3GdIv1-w73j-pMoQZx6ZpEWwf&q={searchTerms} SearchScopes: HKLM-x32 -> {E9410C70-B6AE-41FF-AB71-32F4B279EA5F} URL = https://www.google.com/search?trackid=sp-006&q={searchTerms} SearchScopes: HKU\S-1-5-21-3488301984-1419051250-2166679065-1002 -> DefaultScope {E9410C70-B6AE-41FF-AB71-32F4B279EA5F} URL = https://www.google.com/search?trackid=sp-006&q={searchTerms} SearchScopes: HKU\S-1-5-21-3488301984-1419051250-2166679065-1002 -> {006ee092-9658-4fd6-bd8e-a21a348e59f5} URL = http://feed.helperbar.com/?p=mKO_AwFzXIpYRbPPq_NcKDZkQXPy4TZR44LspvC9sb99JtP_960mB0xkw-HWovJZ93XGZ80FcSjXIMBclkbVRn2Rg2b20No_WIBK6855c9WcGyLXPvjKih2dyhQ2lhckPExLZYO417MuO8PcFGr6UUAjpjpdj5wmoCU3GdIv1-w73j-pMoQZx6ZpEWwY&q={searchTerms} SearchScopes: HKU\S-1-5-21-3488301984-1419051250-2166679065-1002 -> {0633EE93-D776-472f-A0FF-E1416B8B2E3A} URL = SearchScopes: HKU\S-1-5-21-3488301984-1419051250-2166679065-1002 -> {D9DFA36E-064F-482C-B041-BFBE00CE54B8} URL = http://rts.dsrlte.com/?affID=na&q={searchTerms}&r=353 SearchScopes: HKU\S-1-5-21-3488301984-1419051250-2166679065-1002 -> {E9410C70-B6AE-41FF-AB71-32F4B279EA5F} URL = https://www.google.com/search?trackid=sp-006&q={searchTerms} BHO-x32: No Name -> {d2ce3e00-f94a-4740-988e-03dc2f38c34f} -> No File Toolbar: HKLM - No Name - {ae07101b-46d4-4a98-af68-0333ea26e113} - No File Toolbar: HKLM-x32 - No Name - {8dcb7100-df86-4384-8842-8fa844297b3f} - No File Toolbar: HKLM-x32 - No Name - {ae07101b-46d4-4a98-af68-0333ea26e113} - No File HKLM\...\Policies\Explorer: [NoFolderOptions] 0 HKLM\...\Policies\Explorer: [NoControlPanel] 0 HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\mcpltsvc => ""="" HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\mcpltsvc => ""="" C:\Program Files (x86)\Google C:\Program Files (x86)\Mozilla Firefox\plugins C:\Program Files (x86)\ver1SpeedCheck C:\Users\Paula\AppData\Local\Google C:\Users\Paula\AppData\Roaming\sp_data.sys C:\Users\Paula\AppData\Roaming\TMVHZJB.exe C:\Users\Paula\AppData\Roaming\WEZSFQQ.exe C:\Users\Public\Desktop\ASUS\Entertainment\Game Park Console.lnk C:\Windows\System32\drivers\{1fceab11-b7eb-4010-811f-3f56268f9366}Gw64.sys C:\Windows\System32\drivers\{2b4f8230-394e-4951-9495-bafd44d837da}Gw64.sys C:\Windows\System32\drivers\{3211ae5b-d056-4176-9f6e-b51496f003f1}Gw64.sys C:\Windows\System32\drivers\{3283b201-5c22-4a7d-8767-24ec5d376ea3}Gw64.sys C:\Windows\System32\drivers\{34cccceb-a541-48ac-a26b-92818f06439d}Gw64.sys C:\Windows\System32\drivers\{47a3b56f-80e6-4ea5-8093-7656ffd5c11a}Gw64.sys C:\Windows\System32\drivers\{8aefbcaf-640f-4dca-9a92-ed05ee387238}Gw64.sys C:\Windows\System32\drivers\{97daceee-c4d3-4ae1-975b-b77d85ce2d13}Gw64.sys C:\Windows\System32\drivers\{993baf86-643c-42e9-95e5-094f337533f0}Gw64.sys C:\Windows\System32\drivers\{9eaa49e2-6918-49c4-9a04-be590dd80dc6}Gw64.sys C:\Windows\System32\drivers\ccnfd_1_10_0_5.sys C:\Windows\system32\drivers\webinstrNewH.sys Reg: reg delete HKCU\Software\Google /f Reg: reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\mountpoints2 /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall\{12DA0E6F-5543-440C-BAA2-28BF01070AFA}{be0fb33b} /f Reg: reg delete "HKLM\SOFTWARE\Microsoft\Shared Tools\MSConfig\startupreg\Adobe Reader Speed Launcher" /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 3. Wyczyść Firefox: menu Pomoc > Informacje dla pomocy technicznej > Odśwież program Firefox. Zakładki i hasła nie zostaną naruszone. menu Historia > Wyczyść historię przeglądania 4. Zrób nowy log FRST z opcji Scan (bez Addition i Shortcut). Dołącz też plik fixlog.txt. Wypowiedz się czy nadal są problemy.

-

Spam otwierający sie w IE i Chrome podczas serfowania

picasso odpowiedział(a) na Davred temat w Dział pomocy doraźnej

Davred Proszę przeczytać zasady działu jak się prezentuje raporty, oraz ile plików FRST jest obowiązkowych (brakuje trzeciego Shortcut): KLIK. Nie należy ich wklejać w poście. Temat porządkuję, raporty przenoszę do załączników. Pytaniem jest czy ten problem na pewno występuje po użyciu AdwCleaner (ewidentne ślady w logu wskazujące na użycie przed zrobieniem raportów FRST). Proszę dostarczyć logi z folderu C:\AdwCleaner. W raportach FRST brak oznak czynnej infekcji dopasowanej do objawów (i mającej wpływ na dwie przeglądarki ma raz). PS. Podany powyżej Fix to kosmetyka i usuwa tylko szczątkowe, bądź nieaktywne wpisy - żaden z nich nie może mieć związku z objawami. Dodatkowo jeszcze wykonaj reset wtyczek Google Chrome, by pozbyć się pustych wpisów (w tym po adware globalUpdate): W pasku adresów wpisz chrome://plugins i ENTER. Na liście wtyczek wybierz dowolną i kliknij Wyłącz. Następnie wtyczkę ponownie Włącz. Zappa Wycięłam ze skryptu przetwarzanie folderu C:\Windows\ShellNew (domyślny folder Windows) oraz reinstalatora Norton Identity Safe: CHR HKLM\...\Chrome\Extension: [iikflkcanblccfahdhdonehdalibjnif] - hxxps://clients2.google.com/service/update2/crx -

Temat przenoszę, na razie do działu Windows, ale może i w Sieciach wyląduje. Infekcja nie jest przyczyną problemów. W systemie tylko drobne odpadki adware (np. LiveVDO), nie mają wpływu na żaden ze zgłoszonych problemów. W spoilerze doczyszczanie pustych wpisów i śmieci (nie pomoże pod kątem zgłoszonych problemów): 1. Sprawdź czy problemu nie tworzy przypadkiem Avast i/lub MBAM - testowa deinstalacja po kolei. 2. Odinstaluj nieużywane / zbędne programy firmowe np. programy Cyberlink czy Norton Online Backup, co utnie nieco procesów startowych. A po tym wyłącz pozostałe zbędne wpisy ze startu posługując się Autoruns: - W karcie Logon odznacz: Adobe ARM, APSDaemon, ArcSoft Connection Service, Nikon Message Center 2, QuickTime Task, Spotify Web Helper. - W karcie Scheduled Tasks zdeaktywuj: zadania Google, Opera, Samsunga. - W karcie Services: ACDaemon, Adobe ARM, WinDefend. By widzieć ten ostatni, należy mieć włączone pokazywanie wpisów Microsoftu.

-

Na zakończenie powiem, że to nowe "paskudztwo" to były dwa różne typy: 1. Kolejna infekcja szyfrująca "Crypt0L0cker", czyli mimo nazwy całkiem co innego, tzn. nowa wersja TorrentLocker: KLIK. Odszyfrowanie plików również awykonalne. 2. Adware nabyte poprzez próby poszukiwania dekoderów. Uruchomiłeś szkodnika, który był downloaderem ze śmieciami: 2015-05-13 07:22 - 2015-05-13 07:22 - 01525776 _____ (Dummy, Ltd.) C:\Users\Tomek\Downloads\Download decryptolocker exe_10924_i7728904_il345.exe Zrobiłeś format. Temat zamykam.

-

W przeglądarkach Google Chrome i Firefox jest adware Sale Charger. Akcje do wdrożenia: 1. Przez Panel sterowania odinstaluj zbędniki: Bing Bar, Spybot - Search & Destroy. Ten Spybot to przestarzały program. 2. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: AppInit_DLLs-x32: C:\PROGRA~3\{F0231~1\1170~1.1\miti.dll => C:\ProgramData\{F02318E0-A0A1-C966-1127-B9E4C1A56A6A}\1.17.0.1\miti.dll [778752 2015-05-15] () Task: {94E8CA91-F0BA-4ACA-B2B9-C7E99B6CFA17} - System32\Tasks\Dregol miti => C:\ProgramData\{F02318E0-A0A1-C966-1127-B9E4C1A56A6A}\1.17.0.1\f Task: {273EF470-4FBB-4188-8116-7A07FBFD450E} - System32\Tasks\{83A83583-4ECC-4CA6-9DFE-41978A190351} => Firefox.exe http://ui.skype.com/ui/0/6.18.60.106/pl/abandoninstall?page=tsProgressBar Task: {8F3389A4-D481-4160-9A7F-A93D9E6DFA12} - System32\Tasks\{7FEE00B2-37E4-4217-A5AB-10716E14118C} => Firefox.exe http://ui.skype.com/ui/0/6.20.0.104/pl/abandoninstall?page=tsPlugin GroupPolicy: Group Policy on Chrome detected CHR HKLM\SOFTWARE\Policies\Google: Policy restriction CHR HKLM\...\Chrome\Extension: [ihokndmjeombjojnfkmapfnjeghjohim] - https://clients2.google.com/service/update2/crx CHR HKU\S-1-5-21-392818877-1939927122-1532879338-1001\SOFTWARE\Google\Chrome\Extensions\...\Chrome\Extension: [ihokndmjeombjojnfkmapfnjeghjohim] - https://clients2.google.com/service/update2/crx CHR HKLM-x32\...\Chrome\Extension: [ihokndmjeombjojnfkmapfnjeghjohim] - https://clients2.google.com/service/update2/crx HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = https://www.google.com/?trackid=sp-006 HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Search Page = https://www.google.com/search?trackid=sp-006&q={searchTerms} HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL = HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL = HKU\S-1-5-21-392818877-1939927122-1532879338-1000\Software\Microsoft\Internet Explorer\Main,Search Page = http://www.microsoft.com/isapi/redir.dll?prd=ie&ar=iesearch HKU\S-1-5-21-392818877-1939927122-1532879338-1000\Software\Microsoft\Internet Explorer\Main,Start Page = http://securityresponse.symantec.com/avcenter/fix_homepage HKU\S-1-5-21-392818877-1939927122-1532879338-1000\Software\Microsoft\Internet Explorer\Main,Search Bar = http://search.msn.com/spbasic.htm HKU\S-1-5-21-392818877-1939927122-1532879338-1001\Software\Microsoft\Internet Explorer\Main,Search Page = https://www.google.com/search?trackid=sp-006&q={searchTerms} HKU\S-1-5-21-392818877-1939927122-1532879338-1001\Software\Microsoft\Internet Explorer\Main,Start Page = https://www.google.com/?trackid=sp-006 HKU\S-1-5-21-392818877-1939927122-1532879338-1001\Software\Microsoft\Internet Explorer\Main,Search Bar = https://www.google.com/?trackid=sp-006 SearchScopes: HKLM-x32 -> {E9410C70-B6AE-41FF-AB71-32F4B279EA5F} URL = https://www.google.com/search?trackid=sp-006&q={searchTerms} SearchScopes: HKU\S-1-5-21-392818877-1939927122-1532879338-1001 -> {E9410C70-B6AE-41FF-AB71-32F4B279EA5F} URL = https://www.google.com/search?trackid=sp-006&q={searchTerms} Toolbar: HKLM - avast! Online Security - {318A227B-5E9F-45bd-8999-7F8F10CA4CF5} - No File Toolbar: HKLM - No Name - {CC1A175A-E45B-41ED-A30C-C9B1D7A0C02F} - No File Toolbar: HKU\S-1-5-21-392818877-1939927122-1532879338-1001 -> No Name - {7FEBEFE3-6B19-4349-98D2-FFB09D4B49CA} - No File StartMenuInternet: IEXPLORE.EXE - iexplore.exe C:\ProgramData\{F02318E0-A0A1-C966-1127-B9E4C1A56A6A} C:\Users\Winiarska Janina\AppData\Local\{90FBD4E5-F418-471B-9BEC-9A08B2186E97} C:\Users\Winiarska Janina\AppData\Local\Chromium C:\windows\system32\Drivers\etc\hosts.*.backup Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains" /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\Main" /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\SearchScopes" /f Hosts: EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 3. Wyczyść Firefox: menu Pomoc > Informacje dla pomocy technicznej > Odśwież program Firefox. Zakładki i hasła nie zostaną naruszone. menu Historia > Wyczyść historię przeglądania 4. Wyczyść Google Chrome: Zresetuj synchronizację (o ile włączona): KLIK. Ustawienia > karta Rozszerzenia > odinstaluj Sale Charger Ustawienia > karta Ustawienia > Pokaż ustawienia zaawansowane > zjedź na sam spód i uruchom opcję Zresetuj ustawienia przeglądarki. Zakładki i hasła nie zostaną naruszone. Ustawienia > karta Ustawienia > sekcja Wyszukiwanie > klik w Zarządzanie wyszukiwarkami > skasuj z listy niedomyślne śmieci (o ile będą). Zresetuj cache wtyczek. W pasku adresów wpisz chrome://plugins i ENTER. Na liście wtyczek wybierz dowolną i kliknij Wyłącz. Następnie wtyczkę ponownie Włącz. 5. Zrób nowy log FRST z opcji Scan (bez Addition i Shortcut). Dołącz też plik fixlog.txt. Podsumuj czy są jeszcze jakieś problemy.

-

Problem z Omiga oraz infekcjami przeglądarki

picasso odpowiedział(a) na Peetrus temat w Dział pomocy doraźnej

W raportach brak oznak, by problemy te produkowała infekcja adware, bądź inna. Przyczyna leży gdzie indziej. Sugestie: 1. Widzę Cię na forum pod IP sieci Toya, więc spodziewane są domyślnie inne DNS niż widoczne w raportach. Obecnie są ustawione niedomyślne serwery DNS z puli OpenDNS. Czy to celowa konfiguracja i próba rozwiązywania problemów z połączeniem? Tcpip\Parameters: [DhcpNameServer] 208.67.222.222 208.67.220.220 2. Sprawdź czy Avast Free Antivirus nie ma wpływu na te zachowania. -

Złośliwe oprogramowanie, dodatek - blockit ad remove

picasso odpowiedział(a) na sk8teusz temat w Dział pomocy doraźnej

Nazwy logów wskazują, że je wyciągasz z folderu C:\FRST. To jest archiwum logów, bieżące logi powstają w innej ścieżce, tam skąd uruchamiano FRST, czyli w tym przypadku: C:\Users\Przemek\Downloads. Oba programy to naciągacze, YAC na dodatek uprawia złodziejstwo: KLIK. Unikać obu tych "produktów". W systemie nadal jest aktywne adware (usługa, zadania Harmonogramu, pozycje na liście zainstalowanych). Akcje do wdrożenia: 1. Przez Panel sterowania odinstaluj adware Facebook Chat Meme Codes, ZPremiumLite oraz starą wersję Adobe Flash Player 10 ActiveX. Jeśli te dwie pozycje adware nie będą widoczne, i tak zajmie się nimi poniższy skrypt. 2. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: R2 ba96e052; c:\Program Files (x86)\SystemPlus\SystemPlus.dll [1740288 2015-05-16] () [] Task: {6802F308-9549-452C-A953-0424C478371A} - System32\Tasks\Bidaily Synchronize Task[pr] => c:\programdata\{1d473b86-4251-4548-1d47-73b86425ee19}\ghabvdvd3.part08.rar.exe [2014-05-16] () Task: C:\Windows\Tasks\Bidaily Synchronize Task[pr].job => c:\programdata\{1d473b86-4251-4548-1d47-73b86425ee19}\ghabvdvd3.part08.rar.exe CHR HKLM\SOFTWARE\Policies\Google: Policy restriction C:\Program Files\Enigma Software Group C:\Program Files (x86)\Elex-tech C:\Program Files (x86)\PRiceMinUUs C:\Program Files (x86)\RaoobboaSaaver C:\Program Files (x86)\SystemPlus C:\Programdata\{1d473b86-4251-4548-1d47-73b86425ee19} C:\ProgramData\4208575645622143333 C:\Users\Przemek\AppData\Local\Temp.dat C:\Users\Przemek\AppData\Local\{4FE6EC70-3854-453C-BAE8-06CEA0D89136} C:\Users\Przemek\AppData\Local\Google C:\Users\Przemek\AppData\Roaming\sp_data.sys C:\Users\Przemek\AppData\Roaming\eCyber C:\Users\Przemek\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\User Pinned\StartMenu\Pełne czyszczenie śmieci.lnk C:\Users\Przemek\Downloads\SpyHunter-Installer.exe C:\Users\Przemek\Downloads\yet_another_cleaner_sk.exe C:\Users\Public\Desktop\ASUS\Entertainment\Game Park Console.lnk C:\Users\Public\Desktop\ASUS\Word processor\Adobe Reader X.lnk C:\Windows\system32\log Reg: reg delete HKCU\Software\Google /f Reg: reg delete HKLM\SOFTWARE\Google /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall\{12DA0E6F-5543-440C-BAA2-28BF01070AFA}{ba96e052} /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall\{45606A90-3363-3A3B-1C15-C40E77F4DAA0} /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 3. Zrób nowy log FRST z opcji Scan, zaznacz ponownie pole Addition, by powstały dwa raporty. Dołącz też plik fixlog.txt. -

To żaden wirus tylko składnik AMD Catalyst i nie interesuj się już tym procesem. Z Twojego raportu FRST: ==================== Processes (Whitelisted) ================= (AMD) C:\Windows\System32\atiesrxx.exe (AMD) C:\Windows\System32\atieclxx.exe (Advanced Micro Devices Inc.) C:\Program Files (x86)\AMD\ATI.ACE\Core-Static\MOM.exe (ATI Technologies Inc.) C:\Program Files (x86)\AMD\ATI.ACE\Core-Static\CCC.exe Proces pracuje na uprawieniu konta SYSTEM, dlatego w menedżerze zadań uruchomionym na niskich uprawnieniach nie widać określonych danych, one dopiero się pojawiają gdy wybierzesz opcję "Pokaż procesy innych użytkowników". Podobne tematy: KLIK, KLIK. Potencjalny czynnik blokujący: ZoneAlarm Firewall. Ogólnie brak oznak czynnej infekcji, są tylko odpadki adware w systemie (nie powiązane wcale z powyższymi problemami). Do wykonania kosmetyczne działania: 1. W Operze CTRL+SHIFT+E i na liście rozszerzeń za pomocą "x" usuń adware Glass Bottle. 2. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: GroupPolicy: Group Policy on Chrome detected CHR HKLM\SOFTWARE\Policies\Google: Policy restriction HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = http://www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = http://www.google.com HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = http://www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Search Page = http://www.google.com HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = http://www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL = http://www.google.com HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL = http://www.google.com C:\Program Files (x86)\Mozilla Firefox C:\ProgramData\51603d73-31f4-492f-a43e-5b71fef2ce15 C:\Users\Adrian\Downloads\*(*)-dp*.exe C:\Users\Adrian\Downloads\pobierz_*.exe Reg: reg delete HKCU\Software\1Q1F1S1C1P1E1C1F1N1C1T1H2UtF1E1I /f Reg: reg delete HKCU\Software\dobreprogramy /f Reg: reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\mountpoints2 /f Reg: reg delete "HKU\S-1-5-18\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-19\Software\Microsoft\Internet Explorer\SearchScopes" /f Reg: reg delete "HKU\S-1-5-20\Software\Microsoft\Internet Explorer\SearchScopes" /f EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. Przedstaw go.

-

Facebook spamuje syfem podczas ciszy wyborczej

picasso odpowiedział(a) na Rucek temat w Dział pomocy doraźnej

W raportach (które już usunięte zostały) nie ma oznak infekcji. Niech kolega sprawdzi z poziomu swojego konta Facebook jakie aplikacje są autoryzowane w Ustawieniach. -

Nieusuwalne klucze rejestru

picasso odpowiedział(a) na picasso temat w Tutoriale | Artykuły | Recenzje

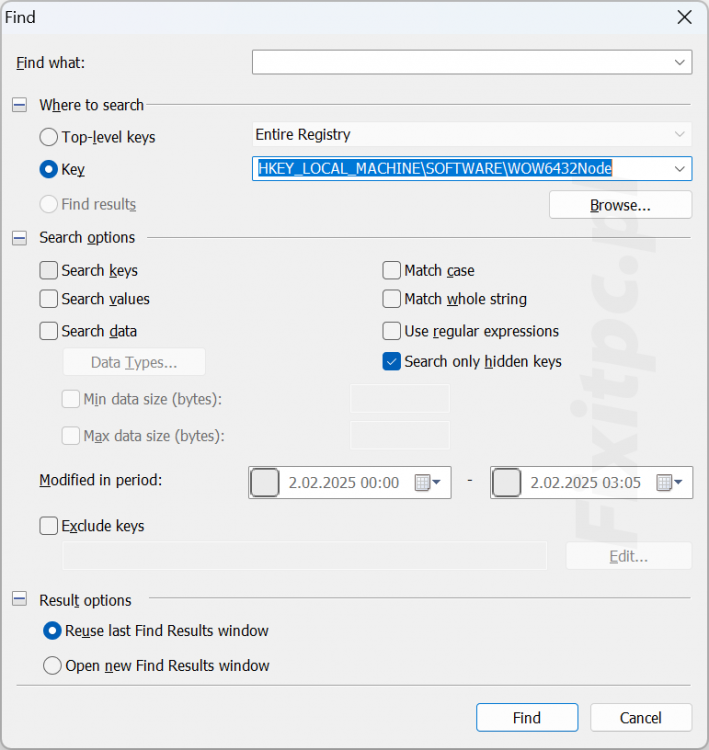

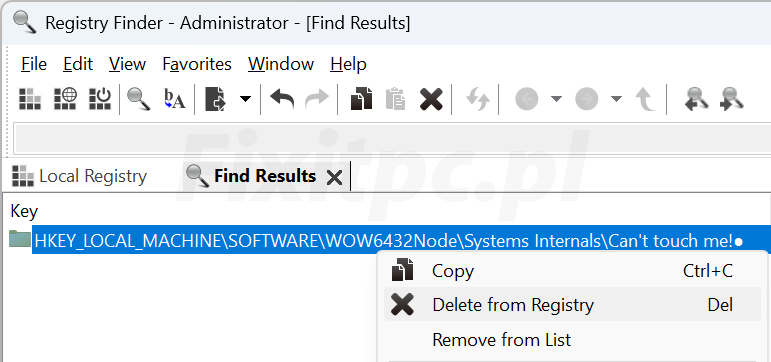

Klucze z null - "Błąd uniemożliwia otwarcie klucza" / "Błąd przy usuwaniu klucza" Znaki zerowe NULL "\0" to metoda pozwalająca na ukrywanie w rejestrze wpisów w taki sposób, by nie można się było do nich dostać. Ogólnie mamy kwestie dwóch modeli nazewniczych: Win32 API: Nazwa\0 Zerówka "\0" jest traktowana jako znacznik końcówki nazwy, nie brany pod uwagę. Jako nazwa jest brana tylko nie zerowa zawartość "Nazwa" czyli 5 znaków. Ten model nazewnictwa czytają narzędzia takie jak regedit. Native API: Nazwa\0 Zerówka "\0" jest traktowana jako część nazwy. Jako nazwa jest brany pod uwagę cały ciąg czyli 6 znaków. Taką nazwę widzi system per se. Czyli jeśli NULL miał być częścią faktycznej nazwy, następuje zafałszowanie jej wyglądu w takich narzędziach które korzystają z Win32 API. Przykładowy zablokowany klucz Możecie przetestować jak to wygląda w praktyce. Microsoft Sysinternals udostępnia próbkę RegHide (32-bit *) tworzącą taki zablokowany klucz. Na systemach Vista i nowszych z prawokliku "Uruchom jako Administrator". Po uruchomieniu zostanie utworzony w rejestrze klucz null (po zamknięciu narzędzia samoczynnie ulegnie kasacji ta "prezentacja"): HKEY_LOCAL_MACHINE\SOFTWARE\Systems Internals\Can't touch me!\0 Edytor rejestru regedit zobaczy tylko: HKEY_LOCAL_MACHINE\SOFTWARE\Systems Internals\Can't touch me! * Na systemie 64-bit należy wejść do HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node zamiast HKEY_LOCAL_MACHINE\SOFTWARE. Nazwa nie jest właściwie przeczytana, a w konsekwencji nie jest możliwe otworzenie ani usunięcie takiego klucza, co jest oznajmiane takim typem błędu: Klucze tego rodzaju mogą zostać wykryte / podglądnięte via programy specjalizowane w wyszukiwaniu rootkitów lub alternatywne edytory rejestru mające dostęp do natywnego API. Przykłady w jaki sposób jest widziana ta próbka w tego rodzaju aplikacji: (Porzucony i nierozwijany już GMER. Obraz przeniesiony na naszą podstronę Google.) (Historyczny konceptualny edytor NtRegEdit - Native Registry Editor. Obraz przeniesiony na naszą podstronę Google.) Technika wstawiania znaków null jest wykorzystywana przez różne zjawiska, zarówno malware, jak i nieszkodliwe oprogramowanie blokujące w ten sposób jakieś określone informacje. Narzędzia do usuwania kluczy z null Registry Finder + NReg Strona domowa Platforma: Windows XP do Windows 11 32-bit i 64-bit Polski ustawić z menu Help > Language > Polish Registry Finder to nowoczesny alternatywny edytor rejestru, który jest wyposażony w opcję wyszukiwania i usuwania ukrytych kluczy. Z prawokliku Uruchom jako administrator. Z menu wybierz Edit (Edycja) > Find (Szukaj) > Search only hidden keys (Szukaj tylko ukrytych kluczy). Wyszukiwarka umożliwia hurtowe przeszukanie rejestru lub zawężenie regionu szukania (w przykładzie podświetlony klucz gdzie siedzi nasza próbka). Klik w Find (Szukaj). Pojawią się wyniki wyszukiwania z listą kluczy posiadających oznaczenie graficznie ● w którym miejscu występuje znak null (w przykładzie na końcu, ale to nie jedyna możliwość). Po ocenie, z prawokliku na wynik wybierz Delete from Registry (Usuń z rejestru Del). NReg to dodatkowe konsolowe narzędzie z tej samej paczki umożliwiające usuwanie i tworzenie takich kluczy. Polecenie usuwania wygląda następująco: nreg delete "Przykładowy klucz%00" D:\RegistryFinder>nreg delete "HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Systems Internals\Can't touch me!%00" Operacja ukończona pomyślnie. (0) D:\RegistryFinder> Archiwalne narzędzia do usuwania kluczy z null (stare 32-bitowe, ergo niewidoczny rejestr 64-bit)- 5 odpowiedzi

-

- Windows 11

- Windows 10

-

(i 4 więcej)

Oznaczone tagami:

-

Nieusuwalne klucze rejestru

picasso odpowiedział(a) na picasso temat w Tutoriale | Artykuły | Recenzje

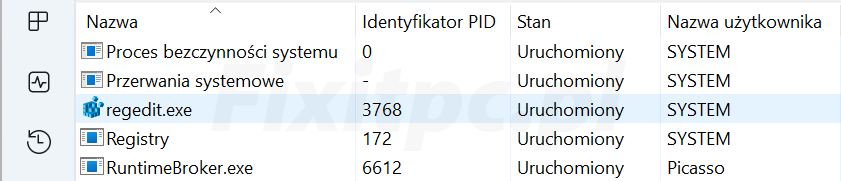

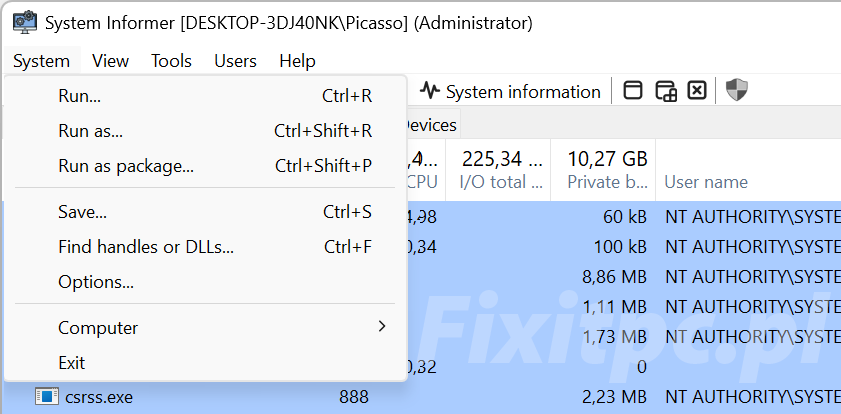

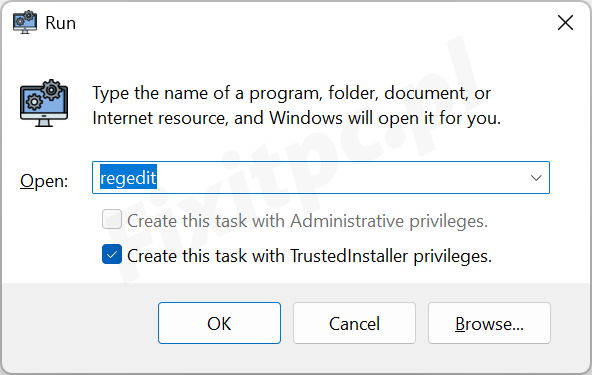

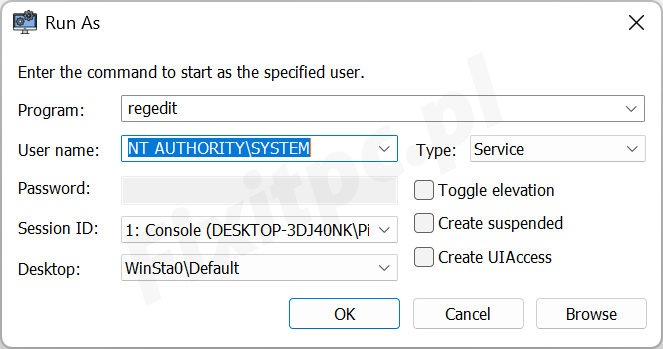

Klucze bez uprawnień - "Odmowa dostępu" / "Błąd przy usuwaniu klucza" Metoda przez zastartowanie regedit z uprawnieniem konta SYSTEM lub TrustedInstaller (Widok w Menedżerze zadań Windows 11. Oba stany (uprawnienie SYSTEM lub TrustedInstaller) będą oznaczone w taki sam sposób, tzn. "SYSTEM".) Alternatywna metoda usuwania kluczy rejestru, do których nie ma uprawnień, to wywołanie edytora rejestru w innym kontekście zabezpieczeń, czyli z poziomu konta SYSTEM. Tak uruchomiony edytor albo udostępni klucze jako gotowe do kasacji i nie trzeba przyznawać im praw, albo też proces przyznawania uprawnień zostanie skrócony. Znakiem na systemie XP, że edytor rejestru regedit jest uruchomiony z tak wysokimi uprawnieniami, jest widoczność m.in. podkluczy klucza SAM, które w standardowo uruchomionym regedit są niewidoczne. Na systemach Vista i nowszych metoda ta ma mniejsze znaczenie niż na XP. Na tych platformach nastąpiło przewartościowanie i kluczowym kontem jest TrustedInstaller. Niemniej startowanie regedit jako SYSTEM również może się okazać przydatne, np. do usuwania kluczy utworzonych przez malware lub przez instalatory uruchomione z wyższymi uprawnieniami. Takie specjalne uruchomienie edytora rejestru można wykonać przy udziale jednego z darmowych narzędzi: Programy do uruchamiania z uprawnieniem konta SYSTEM lub TrustedInstaller W powyższym linku opisane kilka propozycji stricte dedykowanych temu zadaniu i nie będę się nad nimi rozwodzić. Tutaj zaś dwie aplikacje tam jedynie wzmiankowane bez osobnego opisu, ponieważ to kombajny funkcyjne i owa funkcjonalność to zaledwie ułamek możliwości: System Informer (to nowa edycja "Process Hacker") Strona domowa Platforma: Windows 11, Windows 10 32-bit i 64-bit Process Hacker Strona domowa | Pobieranie Platforma: Windows XP do Windows 8.1 32-bit i 64-bit Do dyspozycji oba typy uruchomienia, do wyboru. Z prawokliku Uruchom program jako administrator i otwórz menu System: By uruchomić na uprawnieniu TrustedInstaller, wybierz pozycję Run... i zaznacz Create this task with TrustedInstaller privileges. By uruchomić na uprawnieniu SYSTEM, wybierz pozycję Run as... i wypełnij dialog jak na poniższym obrazku: PsExec Strona domowa Platforma: Windows 8.1 i nowsze 32-bit i 64-bit W arsenale tylko uruchomienie na uprawnieniach konta SYSTEM. 1. Pobierz z linka pakunek PsTools zawierający m.in. narzędzie PsExec. Rozpakuj ściągnięty zip i skopiuj plik psexec.exe do folderu C:\Windows. 2. Uruchom linię poleceń jako Administrator: Windows 11: prawy klik na przycisk > z menu wybierz Terminal (Administrator) Windows 10: prawy klik na przycisk > z menu wybierz Program Windows PowerShell (Administrator) Windows 8.1: prawy klik na przycisk > z menu wybierz Wiersz polecenia (Admin) 3. Wpisz poniższe polecenie i ENTER. C:\Windows\system32>psexec -s -i -d regedit Jeśli ta komenda zwróci błąd "nie znaleziono" (powodem mogą być np. uszkodzone Zmienne środowiskowe), wpisz polecenie z pełnymi ścieżkami dostępu: C:\Windows\system32>C:\Windows\psexec.exe -s -i -d C:\Windows\regedit.exe- 5 odpowiedzi

-

- Windows 11

- Windows 10

-

(i 4 więcej)

Oznaczone tagami:

-

Nieusuwalne klucze rejestru

picasso odpowiedział(a) na picasso temat w Tutoriale | Artykuły | Recenzje

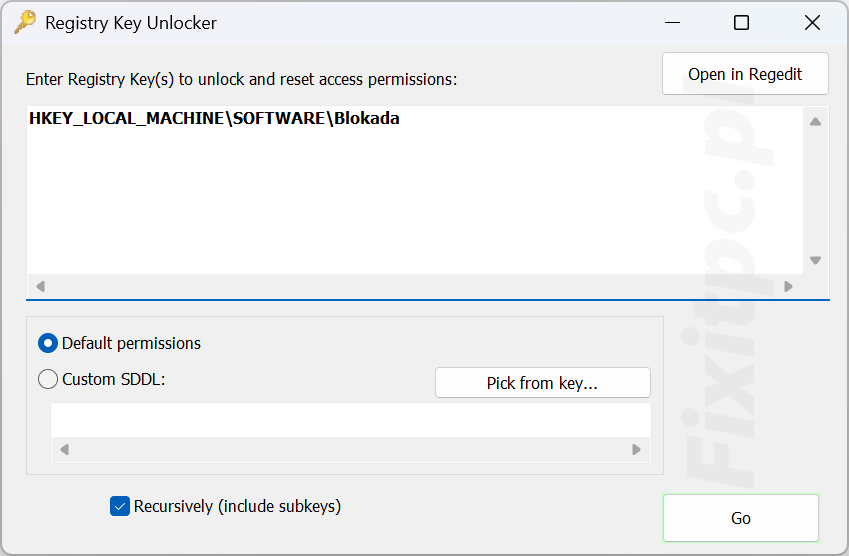

Klucze bez uprawnień - "Odmowa dostępu" / "Błąd przy usuwaniu klucza" Metoda przez zmianę uprawnień kluczy Windows 11 | Windows 10 | Windows 8.1 Starsze systemy ----> Archaiczne i limitowane do określonego zagadnienia wątki zostały odizolowane Automatyczne narzędzia HijackThis+ (Plus) Strona domowa Platforma: Windows XP do Windows 11 32-bit i 64-bit Narzędzie posiada potężny moduł resetu uprawnień kluczy rejestru, zdolny zaadresować nawet "gołe" klucze bez żadnych uprawnień. Zlokalizowany w menu Tools > Registry > Keys Unlocker. W puli jest reset do tzw. uprawnień "domyślnych" (narzędzie dobiera uprawnienia zgodnie z platformą z poziomu której uruchomiono program) oraz "Custom SDDL" (niestandardowe ustawienia wprowadzane ręcznie w "dzikim" formacie i zdecydowanie nie będziemy tu się nad tym rozwodzić). W wydaniu dla przeciętnego użytkownika operacja sprowadza się do wklejenia ofensywnego klucza w oknie, pozostawienia domyślnych ustawień (tzn. Default permissions oraz Recursively...) i Go. Automatycznie otwiera się log narzędzia (analiza dla zaawansowanych): Po pomyślnej operacji można podjąć próbę ręcznego usunięcia problematycznego klucza rejestru. Archiwalne automatyczne narzędzia (stare)- 5 odpowiedzi

-

- Windows 11

- Windows 10

-

(i 4 więcej)

Oznaczone tagami:

-

Nieusuwalne klucze rejestru - metody usuwania Windows XP do Windows 11 Klucze bez uprawnień - Metoda przez zmianę uprawnień kluczy Klucze bez uprawnień - Metoda przez zastartowanie regedit z uprawnieniem konta SYSTEM lub TrustedInstaller Klucze zablokowane znakami null Klucze z uszkodzoną nazwą lub Skomasowanie blokad Copyright @picasso fixitpc.pl Powielanie tej pracy zabronione.

- 5 odpowiedzi

-

- Windows 11

- Windows 10

-

(i 4 więcej)

Oznaczone tagami:

-

Wydanie IPB 4 w formie użytkowej się przeciąga i do tego daleka droga. Natomiast co dopiero wydano tajemniczą wersję 3.4.8, "konsolidującą łatki bezpieczeństwa i likwidującą mniejsze bugi". Zawiadamiam na wszelki wypadek, że aktualizacja do tej wersji nie jest wykluczona, choć na pierwszy rzut oka zdaje się nieopłacalna. Wszystkie łatki posiadamy, a widoczne bugi naprawione i nie wiem co w aktualizacji jest czego tu już nie rozwiązaliśmy. Będę sprawę analizować i jeśli okaże się, że wchodzimy w to, dam znać.

-

Asus Windows Tablet T100 - spowolniony Internet

picasso odpowiedział(a) na conrad81 temat w Dział pomocy doraźnej

Zapomniałam dodać parametr rekursywny /s skanujący podfoldery, więc powtórz: dir /a /s C:\$Recycle.Bin >C:\Users\Konrad\Desktop\dir.txt -

Asus Windows Tablet T100 - spowolniony Internet

picasso odpowiedział(a) na conrad81 temat w Dział pomocy doraźnej

A co widzisz, gdy w uruchomionym Wierszu polecenia (Administrator) wklepiesz tę komendę i ENTER: dir /a C:\$Recycle.Bin -

Infekcja wyświetlająca niechciane reklamy- "Ads by Tremendous Sale"

picasso odpowiedział(a) na wolfik94 temat w Dział pomocy doraźnej

Problem w ogóle nie został rozwiązany: 1. W Autostarcie czynne adware (ten obiekt zawsze ma nazwę równą plikowi, który zamierzano pobrać - ale to nie jest to co nazwa mówi, czyli u każdego inna nazwa): Startup: C:\Users\Basia\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Pokemon - Yellow Version (UE) [C][!].lnk [2015-03-26] ShortcutTarget: Pokemon - Yellow Version (UE) [C][!].lnk -> C:\ProgramData\{9082fcfb-4363-3bb3-9082-2fcfb436f3ed}\Pokemon - Yellow Version (UE) [C][!].exe () 2. Adware jest nadal aktywne w Google Chrome, bo przekonwertowało całą przeglądarkę z wersji stabilnej do developerskiej: CHR dev: Chrome dev build detected! Jest niezbędna reinstalacja od zera, bo żadne usuwanie czy zakładanie nowego profilu nie odwróci tego efektu, ani nie zastopuje samorekonstrukcji adware. Co więcej, często adware MultiPlug (a z takim tu mamy do czynienia) tworzy rozszerzenia, które mają ścieżkę fantom w Secure Preferences, dlatego nie są wykrywane na poziomie logów - w ogóle nie będzie ich widać w logu FRST. Nawiasem mówiąc, były przetwarzane w skrypcie referencje nieistniejącego już Firefoxa - profil wywalić należało całkowicie. Akcja: 1. Przez Panel sterowania odinstaluj odpadek po odinstalowanym McAfee: Shared C Run-time for x64. 2. Operacje związane z Google Chrome: Wyeksportuj zakładki do pliku HTML. Zresetuj synchronizację (o ile włączona): KLIK. Odinstaluj Google Chrome. Przy deinstalacji zaznacz Usuń także dane przeglądarki. Nie instaluj przeglądarki dopóki nie zostanie wykonany punkt numer 3: 3. Otwórz Notatnik i wklej w nim: CloseProcesses: CreateRestorePoint: Startup: C:\Users\Basia\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Pokemon - Yellow Version (UE) [C][!].lnk [2015-03-26] HKU\S-1-5-21-3765252679-2603235602-2670530523-1002\...\Run: [GoogleChromeAutoLaunch_0E2B99A387FEFAF01C3E37F02023327D] => C:\Program Files (x86)\Google\Chrome\Application\chrome.exe [812872 2015-04-28] (Google Inc.) HKLM-x32\...\Run: [mcui_exe] => "C:\Program Files\McAfee.com\Agent\mcagent.exe" /runkey HKLM\...\Policies\Explorer: [NoFolderOptions] 0 HKLM\...\Policies\Explorer: [NoControlPanel] 0 HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\mcpltsvc => ""="" HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\mcpltsvc => ""="" S1 MpKsl96363f73; \??\C:\ProgramData\Microsoft\Windows Defender\Definition Updates\{E441C063-7055-4608-BF7D-55D054DE342C}\MpKsl96363f73.sys [X] Task: {40AE40D5-17F9-43A1-80FB-B957167F7AC5} - System32\Tasks\{9B046CCB-664A-4DE5-91E4-FC6CF5A1F6DE} => Chrome.exe http://ui.skype.com/ui/0/7.0.0.102/en/abandoninstall?page=tsMain HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = about:blank HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = about:blank HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Search Page = www.google.com HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = about:blank HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL = about:blank HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = www.google.com HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL = www.google.com SearchScopes: HKU\S-1-5-21-3765252679-2603235602-2670530523-1002 -> DefaultScope {7B888875-3611-474C-8EF8-A5B3E7D10C50} URL = SearchScopes: HKU\S-1-5-21-3765252679-2603235602-2670530523-1002 -> {7B888875-3611-474C-8EF8-A5B3E7D10C50} URL = DPF: HKLM-x32 {4FF78044-96B4-4312-A5B7-FDA3CB328095} C:\Program Files (x86)\Google\Chrome C:\Program Files (x86)\Mozilla Firefox C:\ProgramData\{9082fcfb-4363-3bb3-9082-2fcfb436f3ed} C:\Users\Basia\AppData\Local\Temp-log.txt C:\Users\Basia\AppData\Local\Google\Chrome C:\Users\Basia\AppData\Local\Mozilla C:\Users\Basia\AppData\Roaming\Mozilla C:\Users\Basia\AppData\Roaming\appdataFr3.bin C:\Users\Basia\Desktop\Kuciak\gry\Battlefield 3.lnk C:\Users\Basia\Desktop\Kuciak\gry\Europa Universalis IV.lnk C:\Users\Basia\Desktop\Kuciak\gry\Plants vs. Zombies.lnk C:\Users\Basia\Desktop\Kuciak\gry\The Sims 2 Ultimate Collection.lnk C:\Users\Basia\Desktop\programy\ALLPlayer*.lnk C:\Users\Basia\Desktop\programy\Avast*.lnk C:\Users\Basia\Desktop\programy\Cyberlink Power2Go.lnk C:\Users\Basia\Desktop\programy\DAEMON Tools Lite.lnk C:\Users\Basia\Desktop\programy\Dropbox.lnk C:\Users\Basia\Desktop\programy\IrfanView.lnk C:\Users\Basia\Desktop\programy\NapiProjekt.lnk C:\Users\Basia\Desktop\programy\Origin.lnk C:\Users\Basia\Desktop\programy\RAPTOR.lnk C:\Users\Basia\Desktop\programy\Shortcut to SecureDownloadManager.exe.lnk C:\Users\Basia\Desktop\programy\Sony PC Companion 2.1.lnk C:\Users\Basia\Desktop\Programy systemowe\McAfee Internet Security.lnk Reg: reg delete HKCU\Software\Google\Chrome /f Reg: reg delete HKCU\Software\Google\Update\ClientState\{4DC8B4CA-1BDA-483e-B5FA-D3C12E15B62D} /f Reg: reg delete HKCU\Software\Google\Update\ClientState\{8A69D345-D564-463C-AFF1-A69D9E530F96} /f Reg: reg delete HKCU\Software\Mozilla /f Reg: reg delete HKCU\Software\MozillaPlugins /f Reg: reg delete HKLM\SOFTWARE\Mozilla /f Reg: reg delete HKLM\SOFTWARE\MozillaPlugins /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google\Update\ClientState\{4DC8B4CA-1BDA-483e-B5FA-D3C12E15B62D} /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Google\Update\ClientState\{8A69D345-D564-463C-AFF1-A69D9E530F96} /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\Mozilla /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\mozilla.org /f Reg: reg delete HKLM\SOFTWARE\Wow6432Node\MozillaPlugins /f CMD: netsh advfirewall reset EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, system zostanie zresetowany. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 4. Zainstaluj najnowsze Google Chrome - linki w przyklejonym w sekcji aktualizacji softu: KLIK. 5. Zrób nowy log FRST z opcji Scan (bez Addition i Shortcut). Dołącz też plik fixlog.txt. -

Asus Windows Tablet T100 - spowolniony Internet

picasso odpowiedział(a) na conrad81 temat w Dział pomocy doraźnej

Coś poszło nie tak, brak odczytu z tej komendy. Alternatywna metoda: Klawisz z flagą Windows + X, z menu wybierz Wiersz polecenia (Administrator), wklej tę komendę i ENTER: dir /a C:\$Recycle.Bin >C:\Users\Konrad\Desktop\dir.txt Doczep plik dir.txt powstały na Pulpicie, o ile nie pusty. -

Asus Windows Tablet T100 - spowolniony Internet

picasso odpowiedział(a) na conrad81 temat w Dział pomocy doraźnej

W Koszu rzeczywiście od groma obiektów, w tym datowane na 2014, więc definitywnie CCleaner pozoruje czyszczenie. Te obiekty mają atrybuty: SHOL = Systemowy, Ukryty, Offline, Link. Ten zakolorowany oznacza link do innej lokalizacji i pewnie dlatego CCleaner nie może tego usunąć. Trzeba się dowiedzieć do czego te linki kierują, by nie usunąć ważnej lokalizacji docelowej, która zapewne jest poza Koszem. Otwórz Notatnik i wklej w nim: CMD: dir /a C:\$Recycle.Bin Plik zapisz pod nazwą fixlist.txt i umieść obok narzędzia FRST. Uruchom FRST i kliknij w Fix. Zaprezentuj wynikowy fixlog.txt.