-

Postów

36 532 -

Dołączył

-

Ostatnia wizyta

Treść opublikowana przez picasso

-

"Wirus policja" system nie widzi pendrive

picasso odpowiedział(a) na malutka temat w Dział pomocy doraźnej

Ten komunikat wygląda jak okno przeglądarki Firefox otworzone "na cały ekran". Jedyny rekord który pasuje w logu do tego, to sam proces przeglądarki per se. Nie ma żadnych widocznych elementów startowych uruchamiających Firefox automatycznie. W związku z tym nasuwa się pytanie w jaki sposób jest uruchamiany laptop, tzn. czy tu przypadkiem nie ma włączonej hibernacji i po prostu przywracania ostatnio otworzonego okna przeglądarki. Moim pytaniem było czy w Trybie awaryjnym pokazuje się to okno z policją. Jeśli nie, to z poziomu tego trybu zmień ręcznie nazwę pliku C:\Program Files (x86)\Mozilla Firefox\firefox.exe na firefox.old, by tymczasowo zapobiec otwieraniu okna Firefox. Przejdź w Tryb normalny i sprawdź czy komunikat nadal się otwiera. -

"Wirus policja" system nie widzi pendrive

picasso odpowiedział(a) na malutka temat w Dział pomocy doraźnej

Pytania: - Czy ta plansza to tło Pulpitu (coś ala "tapeta"), czy też osobne okno np. przeglądarki? Proszę zrób zdjęcie tej planszy. - Czy da się wejść do Trybu awaryjnego z poziomu ekranu logowania? - Udało Ci się uruchomić FRST z dysku E:, a wg listy to pendrive. Czyli pendrive jest widziany spod Windows, ale nie z poziomu Środowiska zewnętrznego RE? Drive e: (KINGSTON) (Removable) (Total:1.86 GB) (Free:1.12 GB) FAT -

"Wirus policja" system nie widzi pendrive

picasso odpowiedział(a) na malutka temat w Dział pomocy doraźnej

Raporty są wprawdzie słabo czytelne i zniekształcone, ale miałaś problem z ich dostarczeniem, więc muszę tę formę na razie zaakceptować. Proszę rozwiń wątek "mam zablokowany laptop", czyli co się pokazuje i w jakiej fazie lub podczas jakich czynności. W podanych raportach FRST w ogóle nie widać żadnej infekcji. W Dzienniku zdarzeń Windows Defender jest następujący rekord: Windows Defender: =================================== Date: 2018-05-28 22:51:09.000 Description: Produkt Program antywirusowy Windows Defender wykryĹ zĹoĹliwe oprogramowanie lub inne potencjalnie niechciane oprogramowanie. Aby uzyskaÄ wiÄcej informacji, zobacz: https://go.microsoft.com/fwlink/?linkid=37020&name=Trojan:HTML/Brocoiner!rfn&threatid=2147724297&enterprise=0 Nazwa: Trojan:HTML/Brocoiner!rfn Identyfikator: 2147724297 WaĹźnoĹÄ: PowaĹźny Kategoria: KoĹ trojaĹski ĹcieĹźka: file:_C:\Users\margo\AppData\Local\Mozilla\Firefox\Profiles\mk2i0cpv.default-1466473760920\cache2\entries\CE94BF5164C04AE312403C4CA6A85F4F3B1133A2 Pochodzenie wykrycia: Komputer lokalny Typ wykrycia: Konkretne ĹšrĂłdĹo wykrycia: Ochrona w czasie rzeczywistym UĹźytkownik: Lenovo-PC\margo Nazwa procesu: C:\Program Files (x86)\Mozilla Firefox\firefox.exe Wersja podpisu: AV: 1.269.149.0, AS: 1.269.149.0, NIS: 1.269.149.0 Wersja aparatu: AM: 1.1.14901.4, NIS: 1.1.14901.4 To detekcja w cache Firefox i oznacza, że została odwiedzona strona z osadzonym skryptem kopania zasobów. Infekcja nie jest na poziomie systemu. -

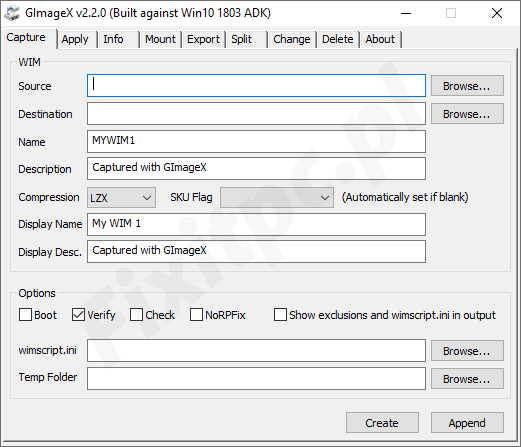

Dostosowane nośniki instalacyjne Windows 11 i starszych

picasso odpowiedział(a) na picasso temat w Operacje na dyskach

GImageX Strona domowa Platforma: zgodnie z wymaganiami ADK / WAIK Licencja: freeware Jak wzmiankowane w opisie pakietów ADK, narzędzie ImageX zostało zastąpione przez funkcjonalność w DISM i nie jest już aktualizowane, tzn. nawet w ADK dla Windows 11 nadal jest ta sama "stara" wersja. GImageX - Graficzny miniaturowy interfejs na narzędzie konsolowe ImageX występujące jako składowa pakietów ADK / WAIK. Oczywiście wymaga posiadania zainstalowanego bazowego pakietu (lub przynajmniej wyekstraktowanych z niego niezbędnych bibliotek bazowych). Aktualna wersja jest kompatybilna z bibliotekami WIMGAPI z Windows ADK for Windows 10 (December 2024). Karty w interfejsie odpowiadają wykonywaniu poszczególnym poleceń z linii komend oryginału: Capture (nagrywanie obrazu woluminu z dysku do pliku WIM), Apply (zrzucanie obrazu woluminu na określony dysk), Info (pobór informacji i indexu podobrazów pliku WIM), Mount (montowanie obrazu WIM w trybie tylko do odczytu lub modyfikacji oraz odmontowanie z określeniem czy zapisać zmiany), Export (ekstrakcja obrazu składowego do nowego pliku WIM), Split (podział obrazu WIM), Change (zmiana parametrów opisowych plików WIM), Delete (kasowanie obrazu składowego pliku WIM). GImageX to aplikacja natywna dla obu gałęzi platformowych x86 i x64, może także działać w środowisku zewnętrznym Windows PE (WinPE). W paczce jest i komponent COM udostępniający podstawową funkcjonalność dla bezpośredniego użytkowania w językach skryptowych takich jak VBScript. Dołączony plik pomocy. -

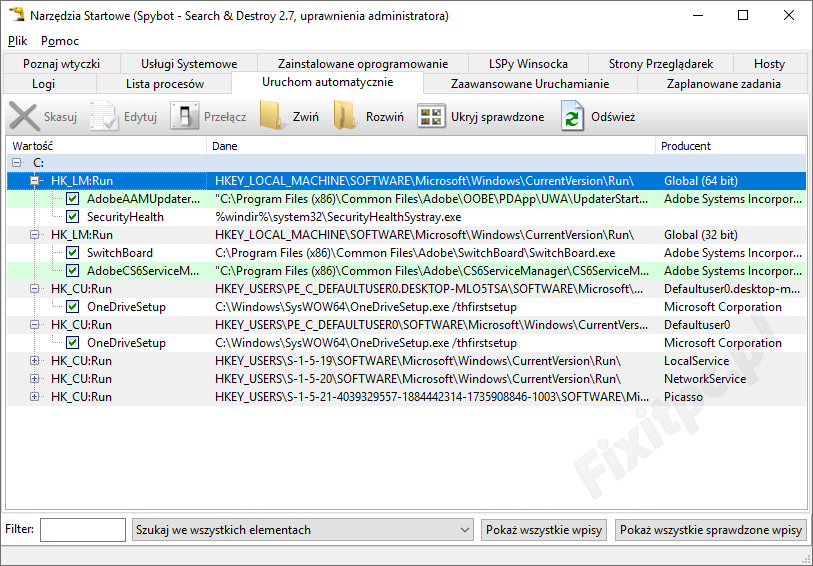

Menedżery elementów startowych (zaawansowane)

picasso odpowiedział(a) na picasso temat w System - Narzędzia i konserwacja

Startup Tools (Narzędzia startowe) w Spybot Wersja instalacyjna Wersja portable Platforma: Windows 7 i nowsze 32-bit i 64-bit Licencja: freeware Moduł "Startup Tools" zintegrowany w Spybot linii 2.x zastępuje RunAlyzer nieaktualizowany od 2008, zabugowany i niepolecany. Dla XP i Vista ostatnią zgodną wersją jest Spybot 2.4 (z 2014). Wyższe wersje tylko dla Windows 7 i nowszych. Wersja portable najlepszym wyborem, by skorzystać z tej funkcjonalności i ominąć niepotrzebne rejestracje w systemie. Spybota jako programu zabezpieczającego nie polecam. Ogólnie też, kieruję raczej na używanie Autoruns od Microsoftu. Analizer i menedżer punktów startowych z rodziny Spybot Search & Destroy. Manipulacji można poddać: Process List (pracujące w tle procesy), Autorun (podstawowe lokalizacje Autostartu), Advanced Startup (bardzo zagrzebane w systemie), Scheduled Tasks (Zaplanowane zadania), Explorer Plugins ("zawtyczkowania" powłoki i Internet Explorer), System Services (uruchamiane usługi i sterowniki), Winsock LSPs (dostawcy Winsock), Browser Pages (strony startowe Internet Explorer), Hosts (zawartość tego pliku), Installed Software (eksport kluczy Uninstall sumujących zestaw zamontowanych w systemie programów). Przeglądanie uzupełnia system filtrów z opcją ukrycia wszystkich prawidłowych i wyszukiwania z wykorzystaniem wyrażeń regularnych. Dany obiekt można zweryfikować przez bezpośrednie otworzenie docelowej lokalizacji w systemie oraz uruchomienie zewnętrznego wyszukiwania w oparciu o serwisy Google i Bing. Posiada moduł automatycznej klasyfikacji poprawności / szkodliwości wpisów w oparciu o własną wbudowany bazę danych, które to informacje mogą być aktualizowane online. Jest tu stosowany prosty kod kolorystyczny oznajmiający typ wpisu: zielone (wpisy poprawne) vs. czerwony (wpisy szkodliwe). Sumaryczny raport ma dwa rodzaje zapisu, kompatybilne z formatowaniem innych aplikacji: Spybot Search & Destroy lub HijackThis. Aktualny stan systemu lub wybrane wejścia można zapisać do kopii zapasowej *.REG. Program montuje "cały rejestr", a nie tylko ustawienia bieżące, tzn. są ładowane klucze należne do innych kont systemowych a nie tylko aktualnie zalogowanego użytkownika, a także wszystkie klucze konfiguracji ControlSet00X, a więc i te nieaktywne. Program ma zgodność ze środowiskami zewnętrznymi Windows, tzn. jest zdolny automatycznie wykryć alternatywną instalację Windows zlokalizowaną na innym dysku / partycji, zamontować rejestr takiego nieaktywnego systemu i poddać analizie. Program 32-bitowy, ale z możliwością wyciągania informacji 64-bit (sztuczka z aliasem SysNative). Wbudowany język polski, który można ustawić z poziomu ustawień. Interfejs bardzo chaotyczny i dający odczucie "starości". -

Forum będzie za jakiś czas aktualizowane do wersji 4.x. Przygotowywałam się do tej aktualizacji baaardzo długo, omjając kolejne zabugowane edycje. Instalacja została już dokładnie zbadana na localhoście i właściwie wszystko jest przygotowane. Należy się przygotować na następujące rzeczy: Będzie to najdłuższa i najbardziej pracochłonna aktualizacja w dziejach forum. Skok na linię 4.x to bardzo inwazyjna zmiana, wymiana całego silnika i interfejsu. Sama aktualizacja jako taka to tylko początek procesu, ponieważ jest wymagana konwersja całej zawartości forum na nowe formaty. Procesy przebudowy forum startują po aktualizacji i mogą trwać wiele godzin, a nawet dni. Trudno określić dokładny czas na żywej tkance. Dla porównania testowa przebudowa na localhoście zajęła 3 bite dni, a i tak rezultaty konwersji są niezadawalające i są wymagane jeszcze ekstra działania z naszej strony polegające na bezpośredniej ingerencji w bazę danych, by podmienić nieprzekonwertowaną lub źle przekonwertowaną treść. W trakcie przebudowy prawdopodobnie forum nie będzie włączone, gdyż zawartość jest widoczna w postaci "rozkodowanej", co może zostać błędnie zinterpretowane jako "uszkodzone treści". Aczkolwiek nie podjęłam jeszcze ostatecznej decyzji na którym etapie włączę forum. Aktualizacja usuwa następujące funkcje: Nazwa użytkownika - Nazwa użytkownika (używana w dialogu logowania) oraz nazwa wyświetlana (widzialna na forum w profilu / postach) zostaną scalone w nazwę wyświetlaną. Do logowania będzie używana nazwa wyświetlana. Większość użytkowników, czyli tych którzy mają nazwę użytkownika tożsamą z nazwą wyświetlania, nie zauważy zmiany i zaloguje się z automatu. Natomiast użytkownicy mający rozbieżności w tych nazwach (np. prosili mnie o zmianę nicka na forum) muszą usunąć / zaktualizować zapamiętany login w przeglądarce i w trakcie logowania jako nazwę użytkownika wprowadzić nick pod którym ich widać publicznie na forum, a nie poprzednią nazwę. Znajomi - Funkcja zastąpiona przez "Obserwujących", którzy dostają powiadomienia o aktywności obserwowanego (nowy post czy status). Podczas aktualizacji zostanie wybrana opcja domyślna by nie konwertować Znajomych na Obserwujących w celu uniknięcia masowych (i potencjalnie niepożądanych) powiadomień. Czyli wszyscy na forum utracą listę znajomych. Jeśli ktoś będzie niezadowolony z tej decyzji, może potem ręcznie dodać te same osoby do obserwowanych, o ile osoby te nie wyłączą takiej możliwości po swojej stronie.

-

Objawy wskazują na naruszenie klasy Kosza w rejestrze. Uruchom FRST, CTRL+Y i do pliku wklej (+ zapisz) poniższą treść, a następnie klik w Napraw: Unlock: HKLM\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E} StartRegedit: Windows Registry Editor Version 5.00 [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}] [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\DefaultIcon] "full"="C:\\Windows\\System32\\imageres.dll,-54" @="C:\\Windows\\System32\\imageres.dll,-55" "empty"="C:\\Windows\\System32\\imageres.dll,-55" [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}] @="Recycle Bin" "InfoTip"=hex(2):40,00,25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,\ 6f,00,74,00,25,00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,\ 00,73,00,68,00,65,00,6c,00,6c,00,33,00,32,00,2e,00,64,00,6c,00,6c,00,2c,00,\ 2d,00,32,00,32,00,39,00,31,00,35,00,00,00 "LocalizedString"=hex(2):40,00,25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,\ 6f,00,6f,00,74,00,25,00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,\ 00,5c,00,73,00,68,00,65,00,6c,00,6c,00,33,00,32,00,2e,00,64,00,6c,00,6c,00,\ 2c,00,2d,00,38,00,39,00,36,00,34,00,00,00 "AppID"=hex(2):7b,00,45,00,31,00,30,00,46,00,36,00,43,00,33,00,41,00,2d,00,46,\ 00,31,00,41,00,45,00,2d,00,34,00,41,00,44,00,43,00,2d,00,41,00,41,00,39,00,\ 44,00,2d,00,32,00,46,00,45,00,36,00,35,00,35,00,32,00,35,00,36,00,36,00,36,\ 00,45,00,7d,00,00,00 "SortOrderIndex"=dword:00000078 [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\DefaultIcon] @=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,00,74,00,25,\ 00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,69,00,6d,00,\ 61,00,67,00,65,00,72,00,65,00,73,00,2e,00,64,00,6c,00,6c,00,2c,00,2d,00,35,\ 00,35,00,00,00 "Empty"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,00,74,\ 00,25,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,69,00,\ 6d,00,61,00,67,00,65,00,72,00,65,00,73,00,2e,00,64,00,6c,00,6c,00,2c,00,2d,\ 00,35,00,35,00,00,00 "Full"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,00,74,\ 00,25,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,69,00,\ 6d,00,61,00,67,00,65,00,72,00,65,00,73,00,2e,00,64,00,6c,00,6c,00,2c,00,2d,\ 00,35,00,34,00,00,00 [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\InProcServer32] @=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,00,74,00,25,\ 00,5c,00,73,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,73,00,68,00,\ 65,00,6c,00,6c,00,33,00,32,00,2e,00,64,00,6c,00,6c,00,00,00 "ThreadingModel"="Apartment" [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\shell] [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\shell\empty] "MUIVerb"="@shell32.dll,-10564" "Icon"="shell32.dll,-254" "Description"="@shell32.dll,-31332" "CommandStateHandler"="{c9298eef-69dd-4cdd-b153-bdbc38486781}" [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\shell\empty\command] "DelegateExecute"="{48527bb3-e8de-450b-8910-8c4099cb8624}" [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\shellex] [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\shellex\PropertySheetHandlers] [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\shellex\PropertySheetHandlers\{645FF040-5081-101B-9F08-00AA002F954E}] [HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\ShellFolder] "Attributes"=hex:40,01,00,20 "HideOnDesktopPerUser"="" [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Desktop\NameSpace\{645FF040-5081-101B-9F08-00AA002F954E}] @="Recycle Bin" [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\FolderDescriptions\{B7534046-3ECB-4C18-BE4E-64CD4CB7D6AC}] "Name"="RecycleBinFolder" "Category"=dword:00000001 "ParsingName"="::{645FF040-5081-101B-9F08-00AA002F954E}" EndRegedit: Reboot: Przedstaw wynikowy Fixlog.

-

Zdrowych, spokojnych i wesołych Świąt Wielkanocnych dla wszystkich użytkowników fixitpc.pl

-

Menedżery typów i skojarzeń plików

picasso odpowiedział(a) na picasso temat w System - Narzędzia i konserwacja

Default Programs Editor Strona domowa Platforma: Windows XP do Windows 10 32-bit i 64-bit Licencja: freeware Default Programs Editor - Mały program przeznaczony do operacji na powiązaniach plikowych. Akcje są rozplanowane na trzy grupy tematyczne: File Type Settings: dodawanie / edycja / usuwanie wejść menu kontekstowych, edycja informacji o typie pliku (ikona oraz opis), zmiana typu pliku przypisanego do danego rozszerzenia. Autoplay Settings: dodawanie / edycja / usuwanie autoplay handlers, przypisywanie opcji autoplay dla typu medium, zmiana domyślnego autoplay handler. Default Programs Settings: dodawanie lub usuwanie powiązań programów z rozszerzeniami. Konfiguracja programu umożliwia dodatkowo: zainstalowanie programu w Panelu sterowania (opcjonalne - program jest domyślnie bezinstalacyjny), w(y)łączenie dialogu dla nieznanych typów plików "Search web for unknown extension" / "Użyj sieci Web do znalezienia odpowiedniego programu", w(y)łączenie wewnętrznego śledzenia informacji związanego z raportowaniem zniekształconych wartości rejestru, uaktywnienie odnośników "Jump to registry key" czyli otwierających bezpośrednio miejsce w rejestrze. Wymagania: zainstalowane .NET Framework 3.5. -

Samo instalujące się rozszerzenie w chrome

picasso odpowiedział(a) na PodpalaczTv temat w Dział pomocy doraźnej

Wszystko zostało pomyślnie usunięte. Na koniec zastosuj DelFix. -

Polecenie dir /a lub dir /al: C:\Users>dir /a Wolumin w stacji C nie ma etykiety. Numer seryjny woluminu: 424D-B288 Katalog: C:\Users 2018-02-25 16:10 <DIR> . 2018-02-25 16:10 <DIR> .. 2009-07-14 06:08 <SYMLINKD> All Users [C:\ProgramData] 2015-07-28 20:29 <DIR> Default 2009-07-14 06:08 <JUNCTION> Default User [C:\Users\Default] 2009-07-14 05:54 174 desktop.ini 2017-04-23 12:57 <DIR> Fixitpc 2011-04-12 14:32 <DIR> Public 1 plik(ów) 174 bajtów 7 katalog(ów) 1 149 915 136 bajtów wolnych C:\Users>dir /al Wolumin w stacji C nie ma etykiety. Numer seryjny woluminu: 424D-B288 Katalog: C:\Users 2009-07-14 06:08 <SYMLINKD> All Users [C:\ProgramData] 2009-07-14 06:08 <JUNCTION> Default User [C:\Users\Default] 0 plik(ów) 0 bajtów 2 katalog(ów) 1 149 915 136 bajtów wolnych

-

Z perspektywy domowego komputera i linkowania lokalnie katalog <> katalog nie ma różnicy między /d i /j, w rozumieniu zachowania linka. Podstawowa różnica pojawia się przy przetwarzaniu na poziomie serwera i ścieżkach sieciowych / relatywnych. Więcej wyjaśnień tutaj.

-

plik 3238316.exe wg AVAST IDP.ARES.Generic

picasso odpowiedział(a) na biernak temat w Dział pomocy doraźnej

Skasuj z dysku plik C:\delfix.txt. Temat rozwiązany. Zamykam. -

Samo instalujące się rozszerzenie w chrome

picasso odpowiedział(a) na PodpalaczTv temat w Dział pomocy doraźnej

Wprawdzie w Harmonogramie zadań siedzi miner (Tasker21), ale nie widzę nic bezpośrednio związanego z automatyczną reinstalacją Crazy Shooting (widać tylko to rozszerzenie, ale brak reinstalatora w rejestrze, czy innego obiektu jawnie powiązanego). Wstępnie usuńmy co widać i zobaczymy jakie to przyniesie skutki. Operacje do wdrożenia: 1. Uruchom FRST. Z klawiatury CTRL+Y, zostanie otworzony plik tekstowy. Wklej do pliku następującą treść: CloseProcesses: Task: {7155B8BB-9930-4F9D-AD24-6C7147E4A5AA} - \Microsoft\Windows\UNP\RunCampaignManager -> Brak pliku Task: {975FBD52-CF71-4AE4-B8AC-E21F2766F42B} - System32\Tasks\Tasker21 => C:\Users\Kuba\AppData\Roaming\Lib\tskschd.exe [2017-12-02] () Task: {CDC103DD-723C-45EF-A071-A49B14B934A7} - System32\Tasks\AVAST Software\Avast settings backup => C:\Program Files\Common Files\AV\avast! Antivirus\backup.exe HKU\S-1-5-18\...\Run: [KSS] => "C:\Program Files (x86)\Kaspersky Lab\Kaspersky Security Scan\kss.exe" autorun HKU\S-1-5-21-1750907558-4260668389-1687080380-1001\...\StartupApproved\Run: => "uTorrent" HKU\S-1-5-21-1750907558-4260668389-1687080380-1001\...\StartupApproved\Run: => "World of Tanks" HKU\S-1-5-21-1750907558-4260668389-1687080380-1001\...\StartupApproved\Run: => "CyberGhost" HKU\S-1-5-21-1750907558-4260668389-1687080380-1001\...\StartupApproved\Run: => "Kaspersky Software Updater" HKU\S-1-5-21-1750907558-4260668389-1687080380-1001\...\StartupApproved\Run: => "BlueStacksFriends" HKLM Group Policy restriction on software: %systemroot%\system32\mrt.exe GroupPolicy: Ograniczenia CustomCLSID: HKU\S-1-5-21-1750907558-4260668389-1687080380-1001_Classes\CLSID\{1BF42E4C-4AF4-4CFD-A1A0-CF2960B8F63E}\InprocServer32 -> C:\Users\Kuba\AppData\Local\Microsoft\OneDrive\17.3.6943.0625\amd64\FileSyncShell64.dll => Brak pliku CustomCLSID: HKU\S-1-5-21-1750907558-4260668389-1687080380-1001_Classes\CLSID\{7AFDFDDB-F914-11E4-8377-6C3BE50D980C}\InprocServer32 -> C:\Users\Kuba\AppData\Local\Microsoft\OneDrive\17.3.6943.0625\amd64\FileSyncShell64.dll => Brak pliku CustomCLSID: HKU\S-1-5-21-1750907558-4260668389-1687080380-1001_Classes\CLSID\{82CA8DE3-01AD-4CEA-9D75-BE4C51810A9E}\InprocServer32 -> C:\Users\Kuba\AppData\Local\Microsoft\OneDrive\17.3.6943.0625\amd64\FileSyncShell64.dll => Brak pliku ShellIconOverlayIdentifiers: [ OneDrive1] -> {BBACC218-34EA-4666-9D7A-C78F2274A524} => -> Brak pliku ShellIconOverlayIdentifiers: [ OneDrive2] -> {5AB7172C-9C11-405C-8DD5-AF20F3606282} => -> Brak pliku ShellIconOverlayIdentifiers: [ OneDrive3] -> {A78ED123-AB77-406B-9962-2A5D9D2F7F30} => -> Brak pliku ShellIconOverlayIdentifiers: [ OneDrive4] -> {F241C880-6982-4CE5-8CF7-7085BA96DA5A} => -> Brak pliku ShellIconOverlayIdentifiers: [ OneDrive5] -> {A0396A93-DC06-4AEF-BEE9-95FFCCAEF20E} => -> Brak pliku ShellIconOverlayIdentifiers: [ OneDrive6] -> {9AA2F32D-362A-42D9-9328-24A483E2CCC3} => -> Brak pliku ShellIconOverlayIdentifiers-x32: [ OneDrive1] -> {BBACC218-34EA-4666-9D7A-C78F2274A524} => -> Brak pliku ShellIconOverlayIdentifiers-x32: [ OneDrive2] -> {5AB7172C-9C11-405C-8DD5-AF20F3606282} => -> Brak pliku ShellIconOverlayIdentifiers-x32: [ OneDrive3] -> {A78ED123-AB77-406B-9962-2A5D9D2F7F30} => -> Brak pliku ShellIconOverlayIdentifiers-x32: [ OneDrive4] -> {F241C880-6982-4CE5-8CF7-7085BA96DA5A} => -> Brak pliku ShellIconOverlayIdentifiers-x32: [ OneDrive5] -> {A0396A93-DC06-4AEF-BEE9-95FFCCAEF20E} => -> Brak pliku ShellIconOverlayIdentifiers-x32: [ OneDrive6] -> {9AA2F32D-362A-42D9-9328-24A483E2CCC3} => -> Brak pliku ContextMenuHandlers5: [igfxcui] -> {3AB1675A-CCFF-11D2-8B20-00A0C93CB1F4} => -> Brak pliku ContextMenuHandlers5: [igfxDTCM] -> {9B5F5829-A529-4B12-814A-E81BCB8D93FC} => -> Brak pliku DeleteKey: HKCU\Software\Google\Chrome\Extensions DeleteKey: HKCU\Software\Mozilla DeleteKey: HKLM\SOFTWARE\Mozilla DeleteKey: HKLM\SOFTWARE\MozillaPlugins DeleteKey: HKLM\SOFTWARE\Wow6432Node\Mozilla DeleteKey: HKLM\SOFTWARE\Wow6432Node\mozilla.org DeleteKey: HKLM\SOFTWARE\Wow6432Node\MozillaPlugins Folder: C:\Users\Kuba\AppData\Roaming\java Folder: C:\Users\Kuba\AppData\Roaming\Lib C:\Users\Kuba\AppData\Roaming\java C:\Users\Kuba\AppData\Roaming\Lib C:\Users\Kuba\AppData\Roaming\Mozilla C:\Users\Kuba\AppData\Roaming\TunnelBear C:\Users\Kuba\AppData\Roaming\uTorrent C:\Users\Kuba\AppData\Local\Mozilla C:\Users\Kuba\AppData\LocalLow\Mozilla C:\ProgramData\Kaspersky Lab Setup Files C:\ProgramData\TEMP C:\ProgramData\MAGIX\Music Maker\25\MxSynth\Concert Grand LE.lnk C:\Users\Kuba\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Start Tor Browser.lnk cmd: netsh advfirewall reset Powershell: wevtutil el | Foreach-Object {wevtutil cl "$_"} EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Z klawiatury CTRL+S, by zapisać zmiany. Następnie w oknie FRST klik w Napraw (Fix). Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, nastąpi restart systemu. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 2. W Google Chrome: Zresetuj synchronizację (o ile włączona). Otwórz Panel Google. Na dole kliknij Resetuj synchronizację. W pasku adresów wpisz chrome://extensions i ENTER. Odinstaluj Crazy Shooting. 3. Zrób nowy log FRST z opcji Skanuj (Scan), bez Shortcut. Dołącz też plik fixlog.txt. -

plik 3238316.exe wg AVAST IDP.ARES.Generic

picasso odpowiedział(a) na biernak temat w Dział pomocy doraźnej

Kończymy: 1. Zastosuj DelFix, by usunąć używane skanery. 2. Wyczyść foldery Przywracania systemu: KLIK. 3. Zaktualizuj archaiczną wersję Internet Explorer 8 do wersji 11. Instalator bezpośredni podany w w/w linku. Po instalacji uruchom Windows Update w celu doładowania reszty łat. -

malware? otwieranie iexplorer z reklamami

picasso odpowiedział(a) na xetesks temat w Dział pomocy doraźnej

Wszystko pomyślnie wykonane. Drobny skrypt końcowy: Uruchom FRST. Z klawiatury CTRL+Y, zostanie otworzony plik tekstowy. Wklej do pliku następującą treść: RemoveDirectory: C:\FRST\Quarantine RemoveDirectory: C:\MATS RemoveDirectory: C:\SUPERDelete RemoveDirectory: C:\ProgramData\mks_vir RemoveDirectory: C:\ProgramData\SUPERAntiSpyware.com RemoveDirectory: C:\Users\Marcin\Desktop\FRST-OlderVersion Z klawiatury CTRL+S, by zapisać zmiany. Następnie w oknie FRST klik w Napraw (Fix). Przedstaw wynikowy fixlog.txt. -

Usuwanie pomyślnie przeprowadzone. Końcowe czynności: 1. Usuń z dysku pusty skrót: C:\Users\Benduch\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Wersja deweloperska Google Chrome.lnk 2. Zastosuj DelFix, by pozbyć się używanych narzędzi diagnostycznych.

-

Zasady działu: raporty z przestarzałego OTL od bardzo dawna nie są tu już brane pod uwagę, usuwam. Zestaw raportów FRST zaś niekompletny - brak pliku Shortcut.txt. Problemem jest ustawione szkodliwe proxy. Działania do przeprowadzenia: 1. Uruchom FRST. Z klawiatury CTRL+Y, zostanie otworzony plik tekstowy. Wklej do pliku następującą treść: CloseProcesses: RemoveProxy: GroupPolicy: Ograniczenia HKU\S-1-5-21-1424315779-3385797713-2380810535-1000\...\Run: [MinerGateGui] => C:\Program Files\MinerGate\minergate.exe --auto HKLM\...\Run: [MouseDriver] => TiltWheelMouse.exe U3 idsvc; Brak ImagePath U3 wpcsvc; Brak ImagePath CustomCLSID: HKU\S-1-5-21-1424315779-3385797713-2380810535-1000_Classes\CLSID\{1BF42E4C-4AF4-4CFD-A1A0-CF2960B8F63E}\InprocServer32 -> C:\Users\Krystian\AppData\Local\Microsoft\OneDrive\17.3.7131.1115\amd64\FileSyncShell64.dll => Brak pliku CustomCLSID: HKU\S-1-5-21-1424315779-3385797713-2380810535-1000_Classes\CLSID\{7AFDFDDB-F914-11E4-8377-6C3BE50D980C}\InprocServer32 -> C:\Users\Krystian\AppData\Local\Microsoft\OneDrive\17.3.7131.1115\amd64\FileSyncShell64.dll => Brak pliku CustomCLSID: HKU\S-1-5-21-1424315779-3385797713-2380810535-1000_Classes\CLSID\{82CA8DE3-01AD-4CEA-9D75-BE4C51810A9E}\InprocServer32 -> C:\Users\Krystian\AppData\Local\Microsoft\OneDrive\17.3.7131.1115\amd64\FileSyncShell64.dll => Brak pliku DeleteKey: HKLM\SOFTWARE\MozillaPlugins DeleteKey: HKLM\SOFTWARE\Wow6432Node\MozillaPlugins C:\Program Files\KMSpico C:\Users\Krystian\Downloads\Niepotwierdzony 401947.crdownload cmd: netsh advfirewall reset Powershell: wevtutil el | Foreach-Object {wevtutil cl "$_"} EmptyTemp: Adnotacja dla innych czytających: skrypt unikatowy - dopasowany tylko i wyłącznie pod ten system, proszę nie stosować na swoich systemach. Z klawiatury CTRL+S, by zapisać zmiany. Następnie w oknie FRST klik w Napraw (Fix). Czekaj cierpliwie, nie przerywaj działania. Gdy Fix ukończy pracę, nastąpi restart systemu. W tym samym katalogu skąd uruchamiano FRST powstanie plik fixlog.txt. 2. Zrób nowy log FRST z opcji Skanuj (Scan), z zaznaczonym polem Shortcut. Dołącz też plik fixlog.txt.

-

Uruchamiające się cmd przy starcie i wolne działanie systemu , częste zawiechy chrome

picasso odpowiedział(a) na michaelll732 temat w Windows 10

Czysty rozruch: skoro zmiana jest widoczna, wytypuj które wpisy stanowią problem. Zacznij odwracać zmiany poprzez włączenie pojedynczych wpisów, za każdym razem zatwierdzając restartem. Fix: Plik Fixlog wskazuje, że nic nie zostało wklejone w Notatniku... Powtórz operację. -

Uruchamiające się cmd przy starcie i wolne działanie systemu , częste zawiechy chrome

picasso odpowiedział(a) na michaelll732 temat w Windows 10

Temat został już przeniesiony, więc kontynuuj tym temacie. Czy sprawdziłeś czysty rozruch? W raporcie Addition pozycja jest widoczna, więc być może stan dewastacji tak obszerny, iż wejście nie jest już traktowane jako "zainstalowane". Dla formalności doczyść ten szczątek. Uruchom FRST. Z klawiatury CTRL+Y, zostanie otworzony plik tekstowy. Wklej do pliku następującą treść: DeleteKey: HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall\pandasecuritytb ExportKey: HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\Microsoft\Windows\UNP RemoveDirectory: C:\FRST\Quarantine Z klawiatury CTRL+S, by zapisać zmiany. Następnie w oknie FRST klik w Napraw (Fix). Przedstaw fixlog.txt. -

Uruchamiające się cmd przy starcie i wolne działanie systemu , częste zawiechy chrome

picasso odpowiedział(a) na michaelll732 temat w Windows 10

Temat przenoszę do działu Windows, to nie jest infekcja. Owszem, w starcie jest plik BAT: Startup: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup\fcbd.bat [2017-02-04] () Ale ten plik wygląda na powiązany z Far Cry Blood Dragon, który jest zainstalowany: Far Cry 3 Blood Dragon (HKLM-x32\...\Uplay Install 205) (Version: - Ubisoft) Plik usunę ze startu, przy okazji adresując także inne szczątki (m.in. po odinstalowanym Comodo). Czynności do wykonania w spoilerze: Z raportów nic nie wynika. Czy sprawdzałeś tryb "czystego rozruchu" Windows? Czy wyłączenie Adguard ma jakiś wpływ na Chrome? -

plik 3238316.exe wg AVAST IDP.ARES.Generic

picasso odpowiedział(a) na biernak temat w Dział pomocy doraźnej

By się upewnić, czy monitor "oskb" został zainstalowany celowo? Skrypt pomyślnie wykonany. Drobne poprawki: Uruchom FRST. Z klawiatury CTRL+Y, zostanie otworzony plik tekstowy. Wklej do pliku następującą treść: StartRegedit: Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}] @="Bing" "DisplayName"="@ieframe.dll,-12512" "URL"="http://www.bing.com/search?q={searchTerms}&FORM=IE8SRC" [HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Internet Explorer\SearchScopes\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}] @="Bing" "DisplayName"="@ieframe.dll,-12512" "URL"="http://www.bing.com/search?q={searchTerms}&FORM=IE8SRC" EndRegedit: HKU\S-1-5-21-1204853592-1244451205-1784681606-1004\...\Run: [Akamai NetSession Interface] => "C:\Users\proj01\AppData\Local\Akamai\netsession_win.exe" URLSearchHook: [S-1-5-21-1204853592-1244451205-1784681606-1004] UWAGA => Brak domyślnego URLSearchHook RemoveDirectory: C:\FRST\Quarantine RemoveDirectory: C:\Program Files (x86)\globalUpdate Z klawiatury CTRL+S, by zapisać zmiany. Następnie w oknie FRST klik w Napraw (Fix). Tym razem nie powinno być restartu. Przedstaw wynikowy fixlog.txt. -

Ciągłe powiadomienia od Avasta o zagrożeniu URL:Mal

picasso odpowiedział(a) na SzefRon temat w Dział pomocy doraźnej

Wygląda na to, że przed zrobieniem raportów FRST obiekty malware zostały już usunięte, tylko ciągle proces skryptów był załadowany. W wynikach Fixlist folder "appmr" był pusty, więc już niegroźny. Pozostałe akcje pomyślnie wykonane, więc końcowe kroki: 1. Przez SHIFT+DEL (omija Kosz) skasuj z dysku foldery C:\FRST i C:\Users\Milosz\Desktop\Programy\frst. 2. Wyczyść foldery Przywracania systemu: KLIK. 3. Zaktualizuj Adobe Flash ActiveX i PPAPI. Linki bezpośrednie również w w/w odnośniku. -

Skasuj z dysku plik C:\delfix.txt. To wszystko. Temat zamykam.

-

"one more step..." problem z wejściem na strony

picasso odpowiedział(a) na Qhorin temat w Dział pomocy doraźnej

Podałam inny program do skanu: Malwarebytes Anti-malware, a nie AdwCleaner.