velvet

-

Postów

17 -

Dołączył

-

Ostatnia wizyta

Odpowiedzi opublikowane przez velvet

-

-

Hej,

Zrobiłem skan profilaktycznie i gmer wyświetlił komunikat. Wydaje mi się, że to fałszywy alarm, ale proszę o potwierdzenie.

Poza tym nic się nie dzieje.

Addition_27-06-2017 10.29.50.txt

-

Czy warto zainstalować prewencyjnie hosts z adv cleaner?

Wszystkie punkty wykonane.

Edytowane: Tak, sieć wróciła.

-

Hej.

Przeglądarki nie łączą się z internetem.

Opera wyświetla: "Problem z siecią" na każdej stronie natychmiast, nie ma żadnego ładowania.

IE też nie łączy. Inne programy podobnie.

Natomiast ping działa wybiórczo:

przykładowo:

działa dla onet.pl google.pl

nie działa dla avg.com norton.com

Podobno internet przestał działać samoistnie. Inne komputery na tym samym kablu nie mają problemów. (Internet jest przez RJ45)

Nie wiem jak to naprawić. Proszę o pomoc.

Edytowane: dodałem log z MBAM (spory ;/)

-

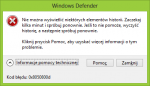

Coś wyłączyło i nie pozwala włączyć ochrony w czasie rzeczywistym Windows Defender.

Ponadto przy otwieraniu okna Windows Defender pojawia się załączony błąd.

Malwarebytes Anti-Malware nic nie znalazł.

Załączam logi OTL.

-

-

4 partycje.

Wcześniej na pendrive miałem 2 partycje i obie były widziane jako dyski wymienne.

-

Witam.

Co zrobić aby widzieć partycje dysku zewnętrznego jako dyski wymienne, tzn. tak jak np. pendrive? Dysk po zakupie tak się przedstawiał, ale po formacie jest już dyskiem lokalnym.

Wszystko działa w porządku, chodzi tylko o przedstawianie się dysku.

-

Proszę o pomoc. Przez VNC zrobiłem skan OTL.

Później dowiedziałem się, że ciocia ma podejrzenia co do e-maila, tzn że wydaje jej się, że ktoś jej wchodzi na jej pocztę, więc zapuściłem też skan Malwarebytes Antimalware, ale jeszcze wyników nie otrzymałem.

Wiem, że opis trochę krótki, ale nie wiem co mógłbym tu jeszcze zamieścić ;/

-

Dzięki.

Te wpisy się pojawiły po samodzielnej próbie naprawy zapamiętywania pozycji ikon.

Teraz już wszystko działa. Temat można zamknąć.

-

-

Zauważyłem, że pozycja ikon na pulpicie nie jest zapamiętywana i myślę, że może to mieć związek z tą infekcją. Proszę o pomoc.

-

Większość to fałszywy alarm, ale zostawiłem tylko to czego potrzebuję. Dziękuję za pomoc.

Malwarebytes Anti-Malware 1.65.0.1400

www.malwarebytes.org

Wersja bazy: v2012.09.07.13

Windows XP Service Pack 3 x86 NTFS

Internet Explorer 8.0.6001.18702

velvet :: KOMP1 [administrator]

13-09-2012 17:56:35

mbam-log-2012-09-13 (17-56-35).txt

Typ skanowania: Pełne skanowanie (C:\|D:\|)

Zaznaczone opcje skanowania: Pamięć | Rozruch | Rejestr | System plików | Heurystyka/Dodatkowe | Heuristyka/Shuriken | PUP | PUM

Odznaczone opcje skanowania: P2P

Przeskanowano obiektów: 738618

Upłynęło: 2 godzin(y), 42 minut(y), 51 sekund(y)

Wykrytych procesów w pamięci: 0

(Nie znaleziono zagrożeń)

Wykrytych modułów w pamięci: 0

(Nie znaleziono zagrożeń)

Wykrytych kluczy rejestru: 0

(Nie znaleziono zagrożeń)

Wykrytych wartości rejestru: 0

(Nie znaleziono zagrożeń)

Wykryte wpisy rejestru systemowego: 3

HKLM\SOFTWARE\Microsoft\Security Center|AntiVirusDisableNotify (PUM.Disabled.SecurityCenter) -> Złe: (1) Dobre: (0) -> Nie wykonano akcji.

HKLM\SOFTWARE\Microsoft\Security Center|FirewallDisableNotify (PUM.Disabled.SecurityCenter) -> Złe: (1) Dobre: (0) -> Nie wykonano akcji.

HKLM\SOFTWARE\Microsoft\Security Center|UpdatesDisableNotify (PUM.Disabled.SecurityCenter) -> Złe: (1) Dobre: (0) -> Nie wykonano akcji.

wykrytych folderów: 0

(Nie znaleziono zagrożeń)

Wykrytych plików: 27

C:\nlite\xp3\I386\ANTIWPA.DLL (PUP.Wpakill) -> Nie wykonano akcji.

D:\Program Files\SnadBoy's Revelation v2\Revelation.exe (HackTool.Snadboy) -> Nie wykonano akcji.

D:\Program Files\SnadBoy's Revelation v2\RevelationHelper.dll (PUP.PWSTool.SnadBoy) -> Nie wykonano akcji.

D:\UBCD4Win\BartPE\I386\SYSTEM32\PRELOGON.EXE (Trojan.Zbot) -> Nie wykonano akcji.

D:\UBCD4Win\oem1\Joshuas-PreShell\PreLogon.exe (Trojan.Zbot) -> Nie wykonano akcji.

D:\UBCD4Win\oem1\Joshuas-PreShell\PreLogonConfig.exe (Trojan.Zbot) -> Nie wykonano akcji.

D:\UBCD4Win\plugin\!Critical\Config-PreLogon\PreLogon.exe (Trojan.Zbot) -> Nie wykonano akcji.

D:\UBCD4Win\plugin\!Critical\Config-PreLogon\PreLogonConfig.exe (Trojan.Zbot) -> Nie wykonano akcji.

C:\Nokia\keygen2.exe (Trojan.Downloader) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\pendrive\Documents\Programy\security\av\nod32+fix\NOD32.FiX.v2.2-nsane.exe (PUP.RiskWareTool.CK) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\pendrive\PortableApps\MoorHunt\MoorHunt\1000000600002i\svchost.exe (Rootkit.Dropper) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\pendrive\PortableApps\MoorHunt\MoorHunt\300000003400002i\dwwin.exe (Rootkit.Dropper) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\pendrive\PortableApps\MoorHunt\MoorHunt\4000001100002i\mscorsvw.exe (Rootkit.Dropper) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\pendrive\PortableApps\MoorHunt\MoorHunt\40000036a00002i\MoorHunt.exe (Rootkit.Dropper) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\pendrive\PortableApps\SniffPass\SniffPass.exe (PUP.PswdSniffer) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\Programy\getpass\getpass.dll (HackTool.PassWords) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\Programy\getpass\getpass.exe (HackTool.PassWords) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\DANE\WinMe - przydatne\Moje dokumentyXP\konserwacja\żadko używane\RemoveWGA.exe (PUP.RemoveWGA) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\DANE\WinMe - przydatne\PulpitXP\getpass\getpass.dll (HackTool.PassWords) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\DANE\WinMe - przydatne\PulpitXP\getpass\getpass.exe (HackTool.PassWords) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\DANE\WinXP\Documents and Settings\Jola\Pulpit\getpass\getpass.dll (HackTool.PassWords) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\DANE\WinXP\Documents and Settings\Jola\Pulpit\getpass\getpass.exe (HackTool.PassWords) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

C:\Moje dokumenty\Downloads\bos_pass.exe (PUP.PSWTool.GetPass) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

D:\Documents and Settings\Karol\Dane aplikacji\Sun\Java\Deployment\cache\6.0\44\3ff351ac-536f9519 (Rootkit.0Access) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem. <-- winowajca

D:\Documents and Settings\Karol\Pulpit\STARY PULPIT\rpc412_setup.exe (PAssword.Tool) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

D:\Program Files\THQ\Company of Heroes\ModernCombat\cohra\cohra.exe (Trojan.Agent) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

D:\Program Files\Microsoft Games\Age of Empires II\age2_x1\age2_x1.exe (Trojan.FakeMS) -> Dodanie do kwarantanny i usunięcie pliku zakończyły się powodzeniem.

(zakończone)

-

-

Jestem specjalistką od infekcji.

W to nigdy nie wątpiłem

svchost.exe przestał się łączyć przez port 16471.

W logu OTL mam takie coś. Czy to niegroźne?

@Alternate Data Stream - 116 bytes -> D:\Documents and Settings\All Users\Dane aplikacji\TEMP:5B4BB726

Odnośnie infekcji, teraz sobie przypomniałem. Listing plików RootKitty wskazał pliki w koszu, ale pomyślałem, że to pewnie normalne

-

Najpierw opróżniłem kosz, aby zmniejszyć objętość logu.

Ja też myślałem, że to jakaś nowa wersja ZeroAccess, ale w google nic nie było. Skąd zdobywasz takie informacje Picasso?

edit: coś nie mogę załączyć systemlook

edit2: dziwne, w notatniku jest ok, w operze systemlook.txt daje krzaki

SystemLook 30.07.11 by jpshortstuff

Log created at 21:38 on 12/09/2012 by velvet

Administrator - Elevation successful

========== reg ==========

[HKEY_CURRENT_USER\Software\Classes\CLSID\{fbeb8a05-beee-4442-804e-409d6c4515e9}]

(No values found)

[HKEY_CURRENT_USER\Software\Classes\CLSID\{fbeb8a05-beee-4442-804e-409d6c4515e9}\InprocServer32]

"ThreadingModel"="Both"

@="D:\RECYCLER\S-1-5-21-1177238915-1801674531-682003330-1003\$69523063bf0e8facfe6fba5eedd14123\n."

[HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{5839FCA9-774D-42A1-ACDA-D6A79037F57F}]

@="Microsoft WBEM _WbemFetchRefresherMgr Proxy Helper"

[HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{5839FCA9-774D-42A1-ACDA-D6A79037F57F}\InprocServer32]

@="D:\RECYCLER\S-1-5-18\$69523063bf0e8facfe6fba5eedd14123\n."

"ThreadingModel"="Free"

========== dir ==========

C:\RECYCLER - Parameters: "/s"

---Files---

None found.

C:\RECYCLER\S-1-5-18 d--hs-- [19:22 11/09/2012]

desktop.ini ---hs-- 65 bytes [19:22 11/09/2012] [19:22 11/09/2012]

INFO2 --ah--- 20 bytes [19:22 11/09/2012] [19:22 11/09/2012]

C:\RECYCLER\S-1-5-21-1078081533-527237240-839522115-1004 d--hs-- [20:59 17/06/2008]

desktop.ini ---hs-- 65 bytes [20:59 17/06/2008] [20:38 22/12/2010]

INFO2 --ah--- 20 bytes [20:59 17/06/2008] [11:36 17/02/2011]

C:\RECYCLER\S-1-5-21-1078081533-527237240-839522115-1013 d--hs-- [15:47 24/09/2009]

desktop.ini ---hs-- 65 bytes [15:47 24/09/2009] [16:33 09/12/2010]

INFO2 --ah--- 20 bytes [15:47 24/09/2009] [20:31 22/04/2011]

C:\RECYCLER\S-1-5-21-1177238915-1801674531-682003330-1003 d--hs-- [17:32 23/04/2011]

desktop.ini ---hs-- 65 bytes [17:32 23/04/2011] [17:18 25/04/2011]

INFO2 --ah--- 12020 bytes [17:32 23/04/2011] [19:23 12/09/2012]

C:\RECYCLER\S-1-5-21-1177238915-1801674531-682003330-1004 d--hs-- [19:29 23/04/2011]

desktop.ini ---hs-- 65 bytes [19:29 23/04/2011] [19:29 23/04/2011]

INFO2 --ah--- 20 bytes [19:29 23/04/2011] [19:30 23/04/2011]

C:\RECYCLER\S-1-5-21-1177238915-1801674531-682003330-1005 d--hs-- [03:35 09/07/2011]

desktop.ini ---hs-- 65 bytes [03:35 09/07/2011] [05:55 12/07/2012]

INFO2 --ah--- 20 bytes [03:35 09/07/2011] [05:55 12/07/2012]

-= EOF =-

-

Problem rozpocząłem tutaj: http://www.search engines.pl/Zmiana-strony-startowej-polubienie-czegos-na-FB-t146667.html

Podsumowanie:

Infekcję złapałem prawdopodobnie poprzez lukę maszyny java wchodząc na stronę www. rehabilitacja .pl

Gmer wykrywa takie coś:

Library c:\windows\system32\y (*** hidden *** ) @ D:\WINDOWS\system32\svchost.exe [692] 0x02110000 Library c:\windows\system32\y (*** hidden *** ) @ D:\WINDOWS\Explorer.EXE [1112] 0x01430000

Firewall pokazuje jak to svchost.exe nawiązuje setki połączeń (to wygląda jak p2p) na porcie 16471

Próbowałem różnorakich narzędzi. Ale nic, absolutnie nic nie widzi tego c:\windows\system32\y

Nawet UBCD4Win i konsola odzyskiwania nie widzą tego.

Załączam ostatnie logi.

Gmer - komunikat o podejrzanym pliku

w Dział pomocy doraźnej

Opublikowano

Fixlog.txt